Oracle 7月更新中,修复了Weblogic Web Service Test Page中一处任意文件上传漏洞,Web Service Test Page 在“生产模式”下默认不开启,所以该漏洞有一定限制。

利用该漏洞,可以上传任意jsp文件,进而获取服务器权限。

影响版本:Oracle WebLogic Server,版本10.3.6.0,12.1.3.0,12.2.1.2,12.2.1.3

漏洞说明:WebLogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限。页面分别为 /ws_utc/begin.do,/ws_utc/config.do

启动docker

启动环境

启动环境

登陆页面:http://192.168.0.103/7001/console

登陆页面:http://192.168.0.103/7001/console

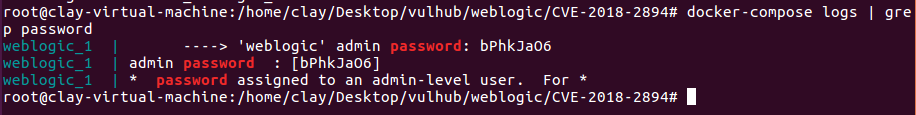

查看管理员密码

查看管理员密码

用户名:weblogic 密码:bPhkJaO6

用户名:weblogic 密码:bPhkJaO6

登陆,base_domain配置高级中开启web服务测试页

访问http://192.168.0.103:70001/ws_utc/config.do,设置Work Home Dir :

访问http://192.168.0.103:70001/ws_utc/config.do,设置Work Home Dir :/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css>

在安全中点击增加,上传webshell,进行抓包看到返回的时间戳

在安全中点击增加,上传webshell,进行抓包看到返回的时间戳

访问:http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名] 就可以执行上传的webshell

访问:http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名] 就可以执行上传的webshell

人生漫漫其修远兮,网安无止境。

一同前行,加油!