20199325 2019-2020-2 《网络攻防实践》第2周作业

| 这个作业属于哪个课程 | https://edu.cnblogs.com/campus/besti/19attackdefense |

|---|---|

| 这个作业的要求在哪里 | https://edu.cnblogs.com/campus/besti/19attackdefense/homework/10449 |

| 我在这个课程的目标是 | 主要是能够配置成功网络攻防的环境 |

1.知识点总结

运行在 VMware 虚拟机软件上操作系统的网络连接方式有三种:

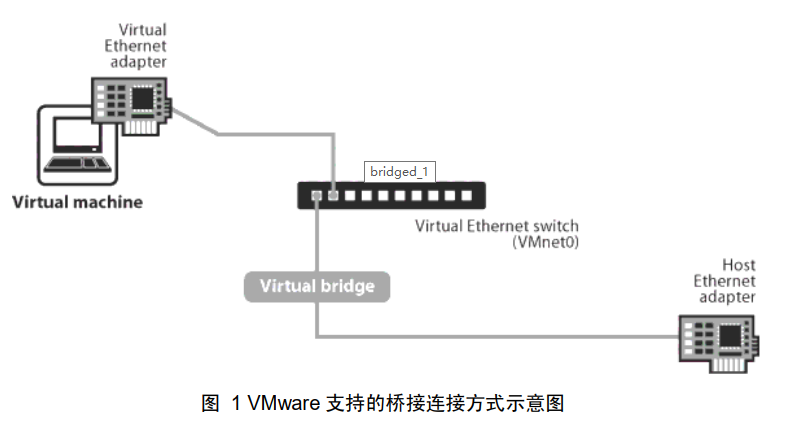

桥接方式(Bridge):在桥接方式下, VMware 模拟一个虚拟的网卡给客户系统,主系统对于客户系统来说相当于是一个桥接器。客户系统好像是有自己的网卡一样,自己直接连上网络,也就是说客户系统对于外部直接可见。

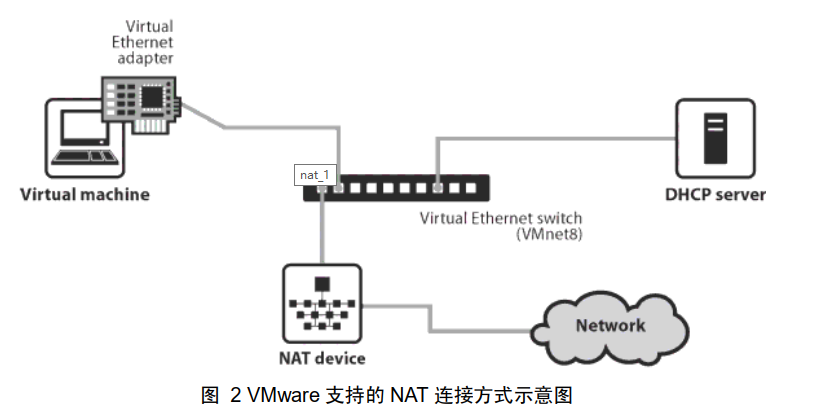

网络地址转换方式(NAT):在这种方式下,客户系统不能自己连接网络,而必须通过主系统对所有进出网络的客户系统收发的数据包做地址转换。在这种方式下,客户系统对于外部不可见

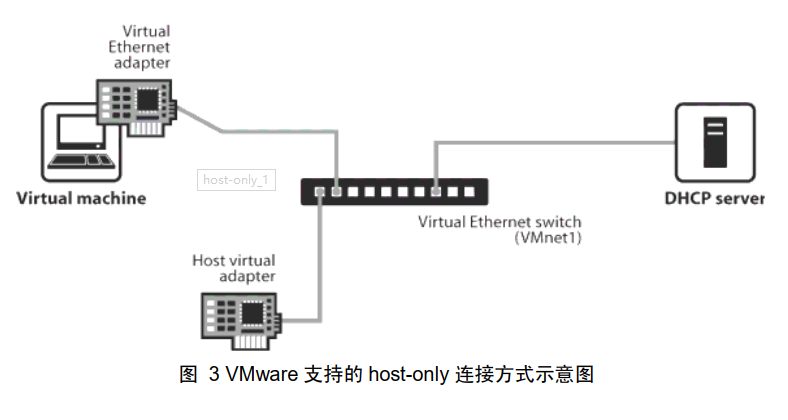

主机方式(Host-Only):在这种方式下,主系统模拟一个虚拟的交换机,所有的客户系统通过这个交换机进出网络。在这种方式下,如果主系统是用公网 IP 连接Internet,那客户系统只能用私有 IP。 但是如果我们另外安装一个系统通过桥接方式连接 Internet(这时这个系统成为一个桥接器),则我们可以设置这些客户系统的IP 为公网 IP,直接从这个虚拟的桥接器连接 Internet,下面将会看到,我们正是通过这种方式来搭建我们的虚拟蜜网。

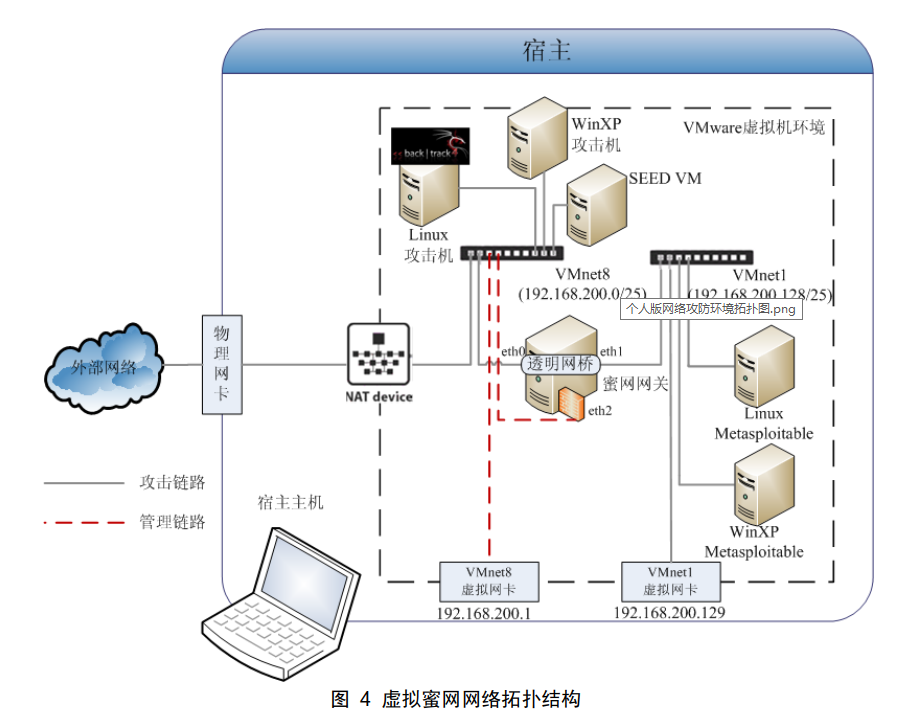

网络拓扑结构:

在配置环境虚拟机中:

- linux攻击机的IP是192.168.200.3

- WinXp攻击机的IP是192.168.200.4

- SEEDvm的IP是192.168.200.5

- Metasploitable的IP是192.168.200.125

- 蜜网网关的IP是192.168.200.8。

2.进行环境的配置

2.1VMware网络配置

在VMware当中进行网络设置

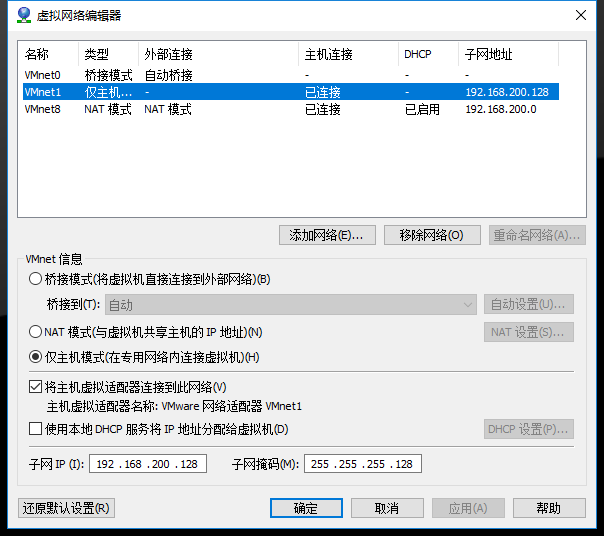

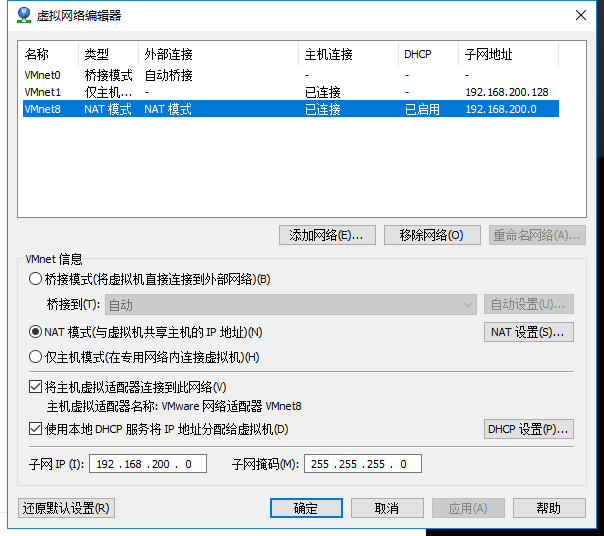

首先需要配置的是VMnet1和VMnet8这两个网络,需要更改的是子网地址和子网掩码,使得相应的虚拟机分配的ip地址在子网地址中分配。

更改连接中的NAT和DHCP子网地址

2.2kali攻击机安装

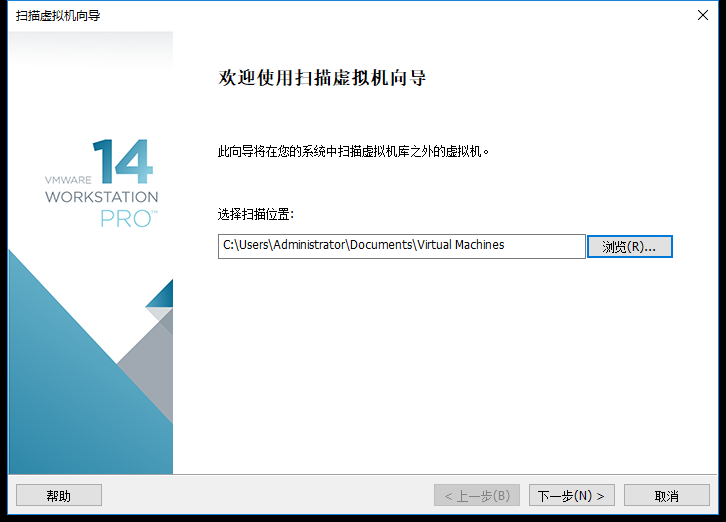

VMware当中直接进行搜索虚拟机镜像,点击添加进去就可以了

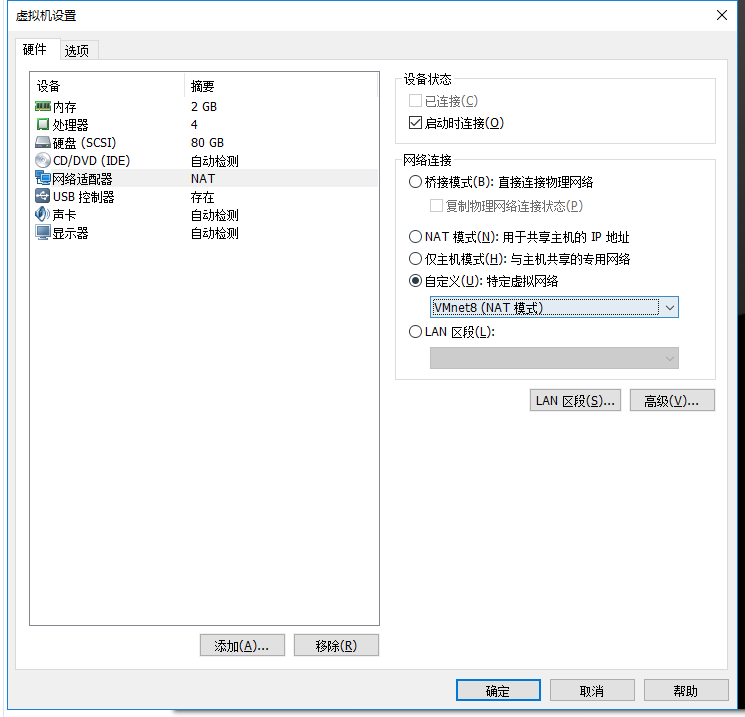

更改kali的网卡设定

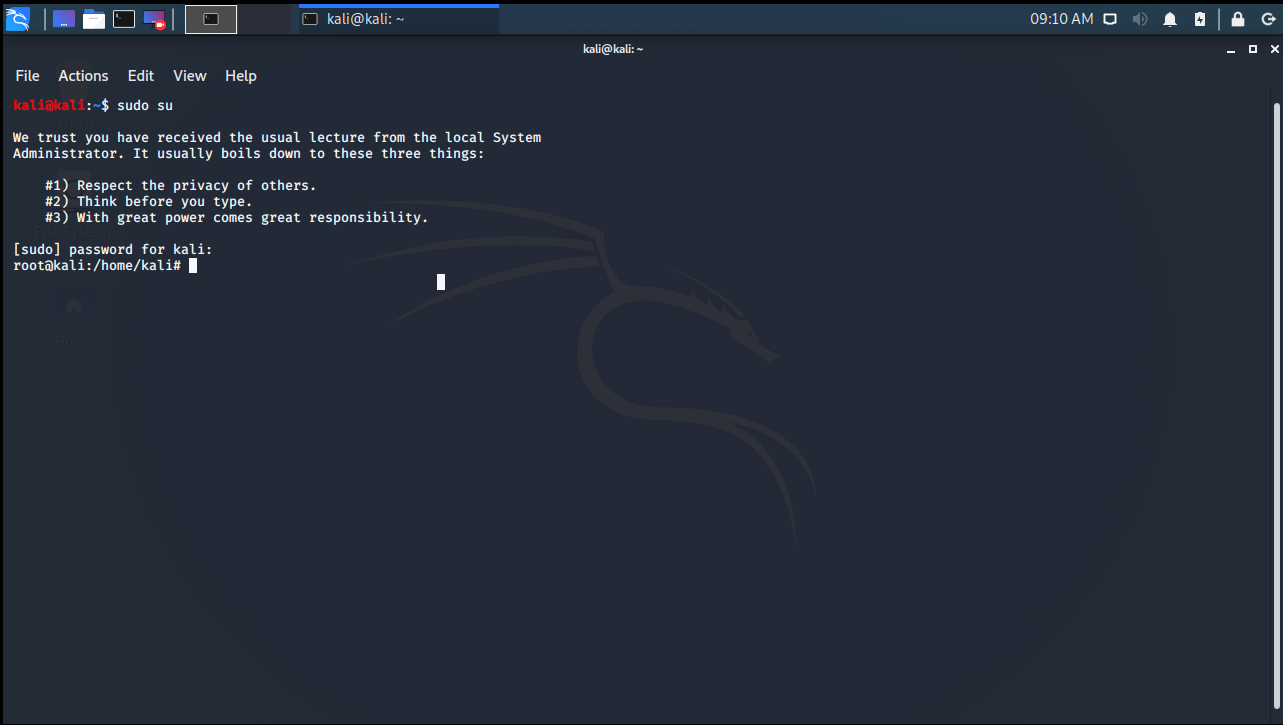

进入kali攻击机当中,使用sudo su授权。

得到kali攻击机的IP地址,为后面构建蜜网。

至此kali攻击机已经安装完毕。

2.3windows靶机-win2kServer安装

win2kServer通过虚拟机镜像给予,导入方式和上文的Kali相同

安装之后通过VM的快捷键ALT+CTRL+DEL进入系统,账号administrator,密码mima1234。

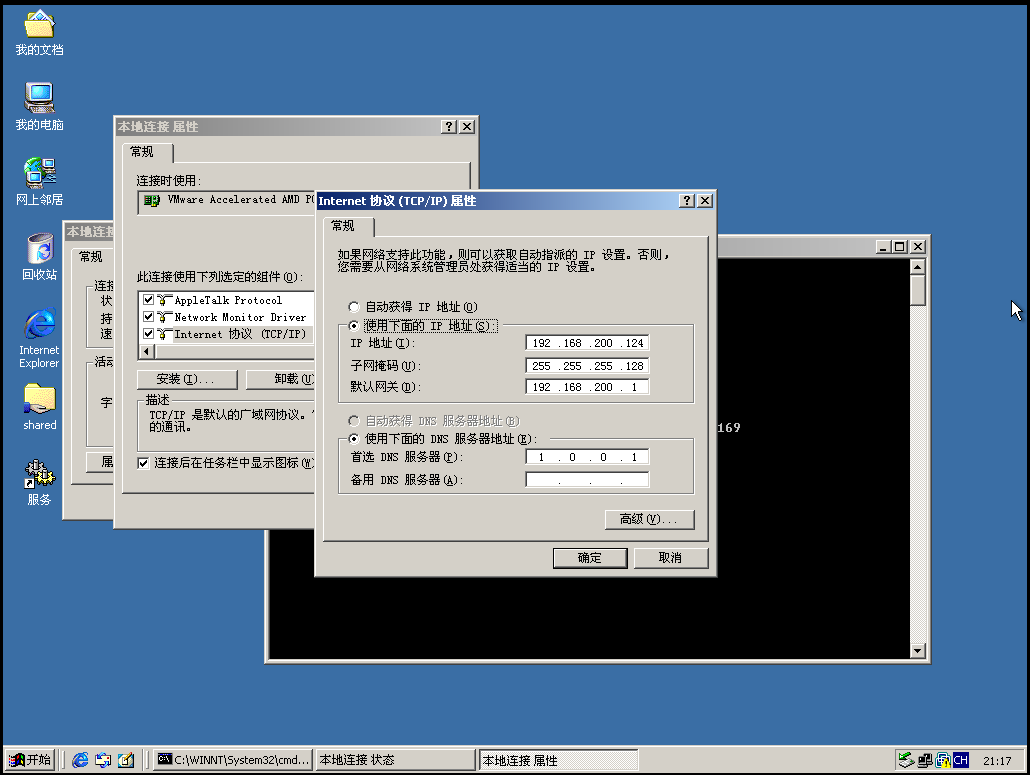

网卡设置如下:

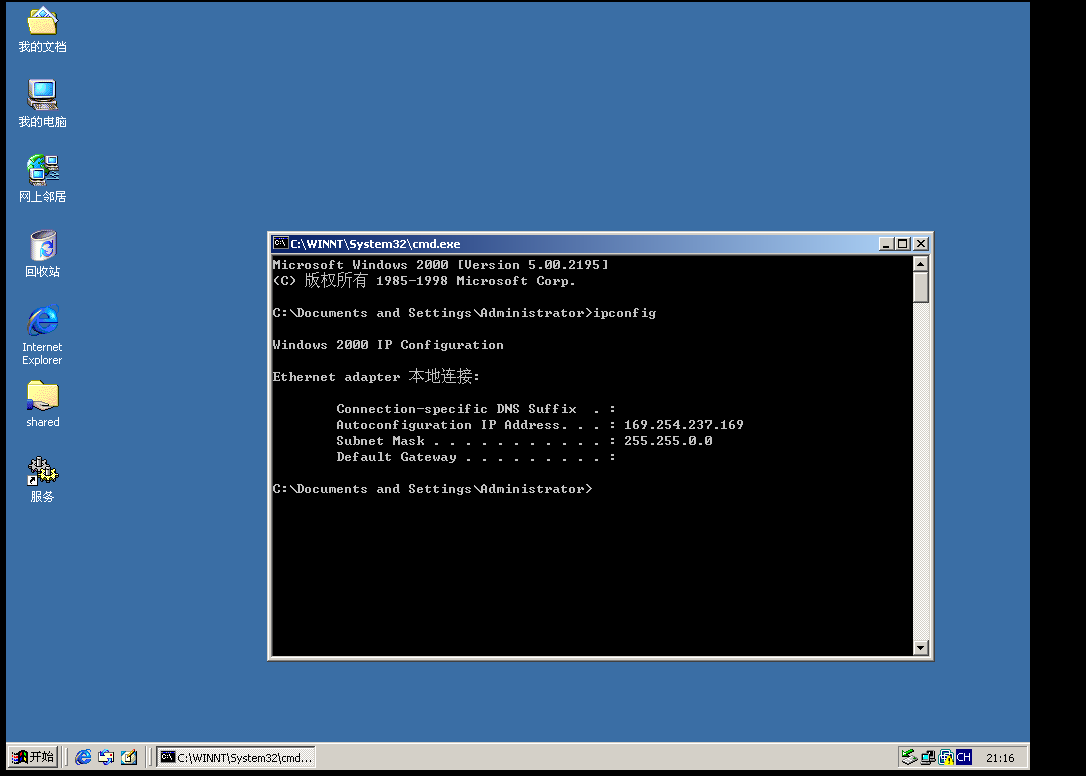

获得靶机的IP地址。

必须要按照这样来设定IP地址和DNS。

靶机安装完毕。

2.4windows攻击机Attacker安装

首先需要更改网卡的选项,改成如下:

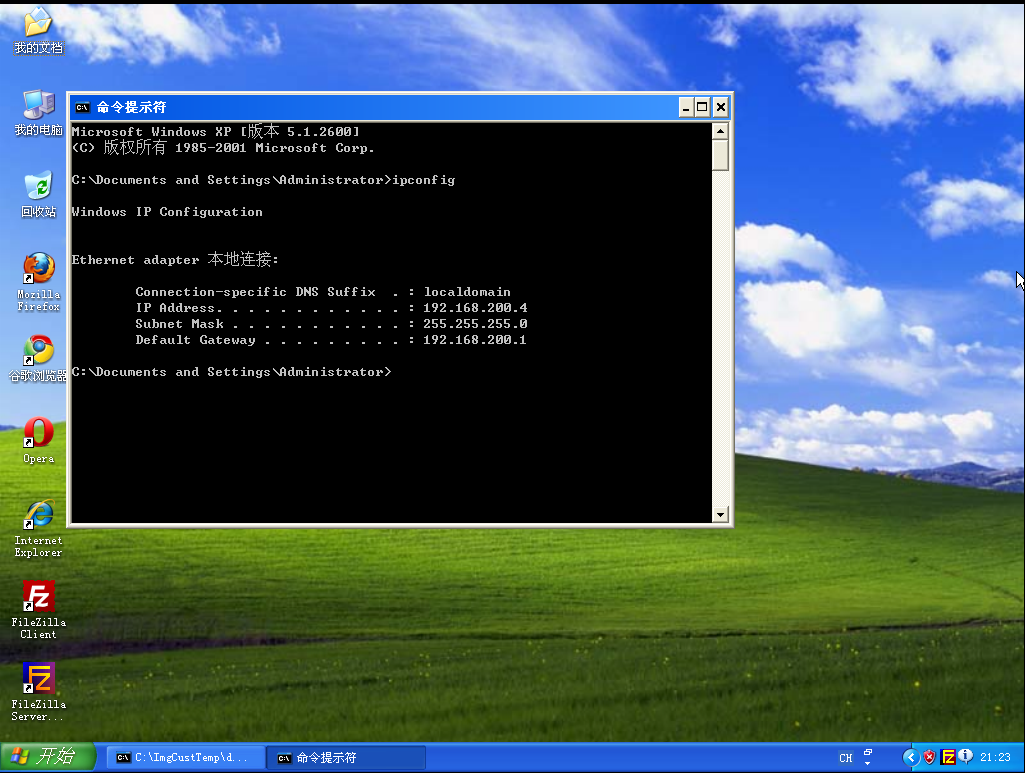

找到系统分配ip

winXpAttacker安装完毕

2.5Metasploitable2-ubuntu安装

Metasploitable2-ubuntu通过VM虚拟机镜像给定,导入方式与Kali相同。

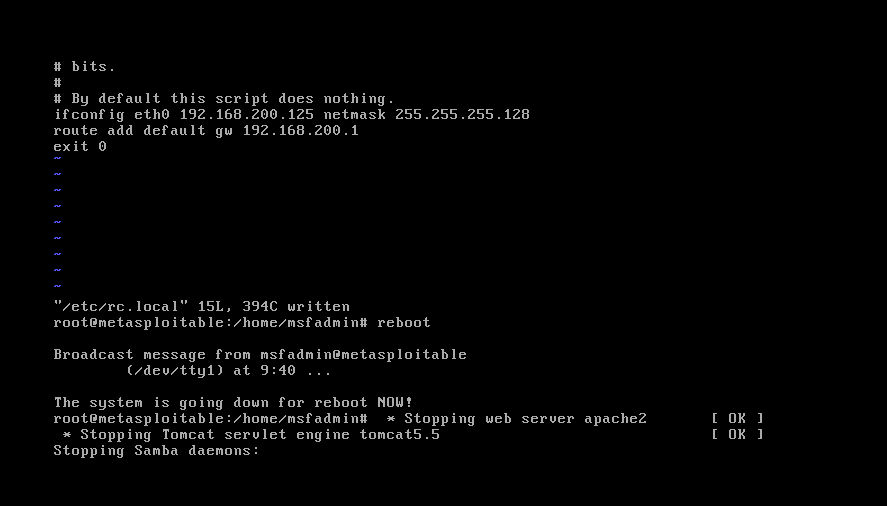

Metasploitable2-ubuntu的网卡设置如下

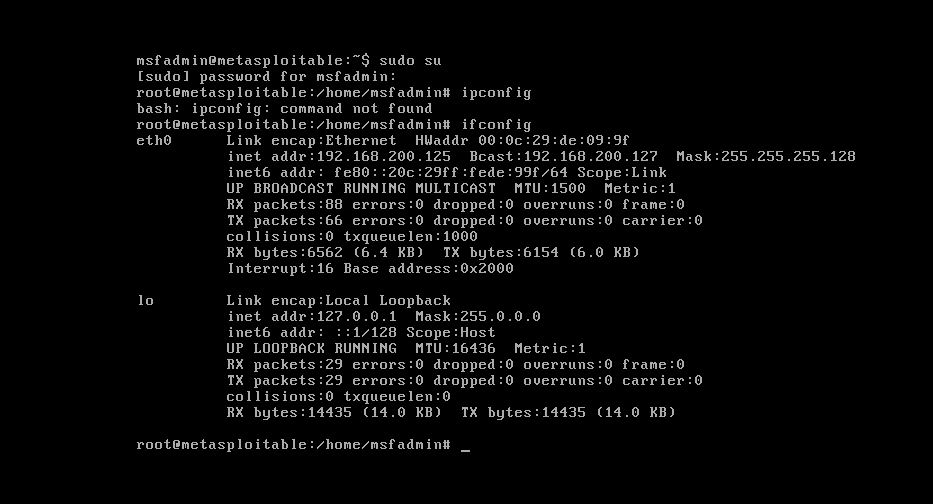

进入系统,账号msfadmin,密码msfadmin。

手动设定ip后使用reboot进行重启,能够获得IP地址

Metasploitable2-ubuntu完成了

2.6SEEDUbuntu安装

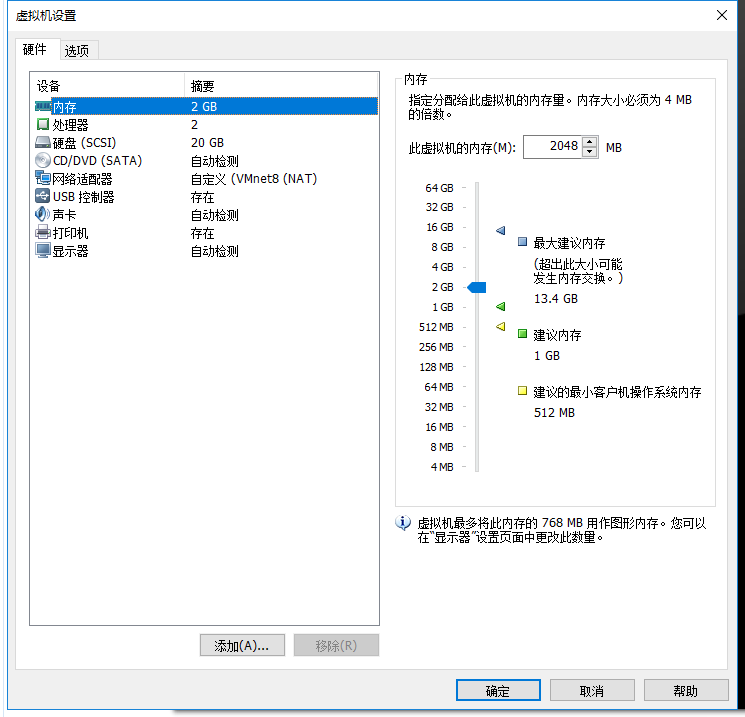

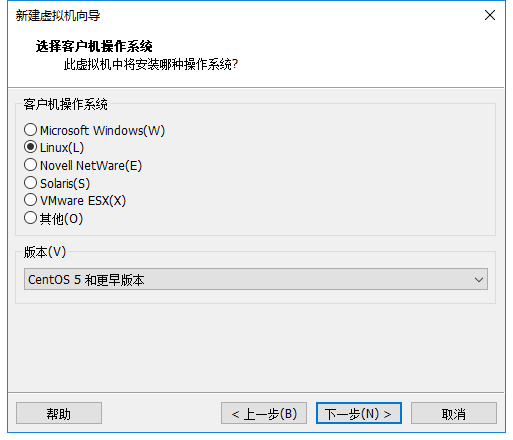

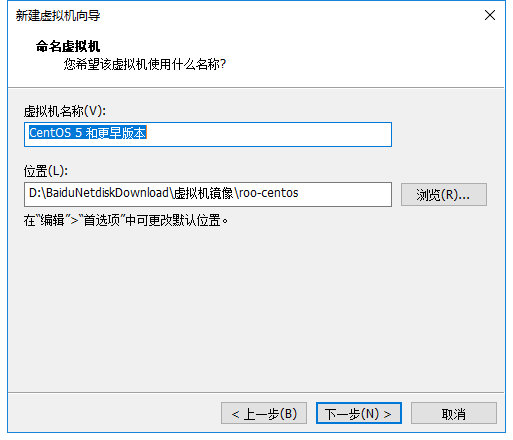

SEEDUbuntu通过VM虚拟机vmdk磁盘镜像给定,在创建的时候先不安装镜像。后面选择时候如下选择就可以了

找到相应下载解压后的SEEDUbuntu的虚拟机镜像就ok了

SEEDUbuntu的网卡设置如下

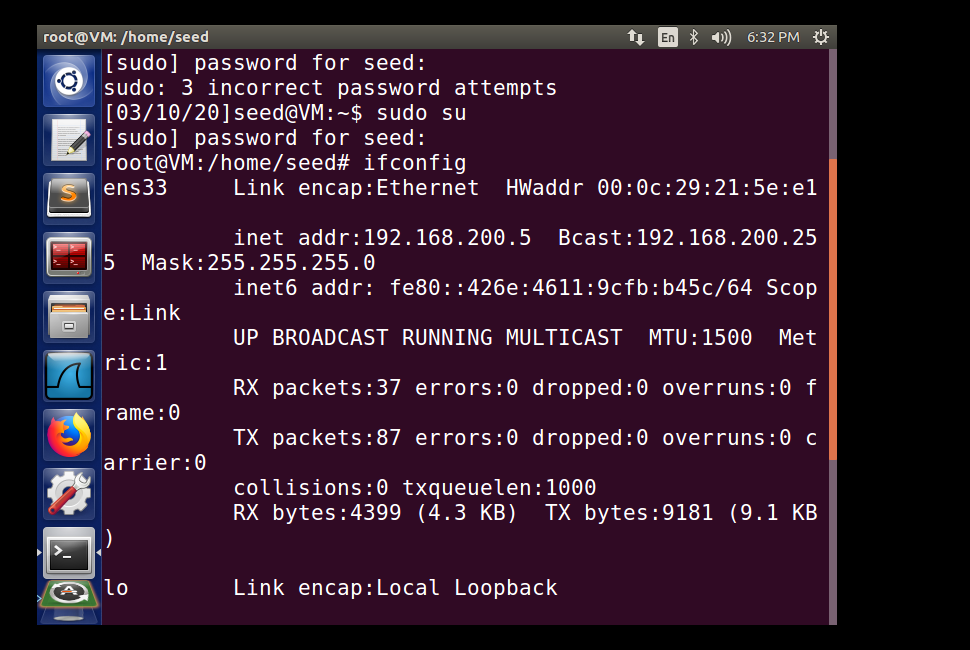

进入SEEDubuntu系统,获取ip地址

SEEDubuntu安装完成

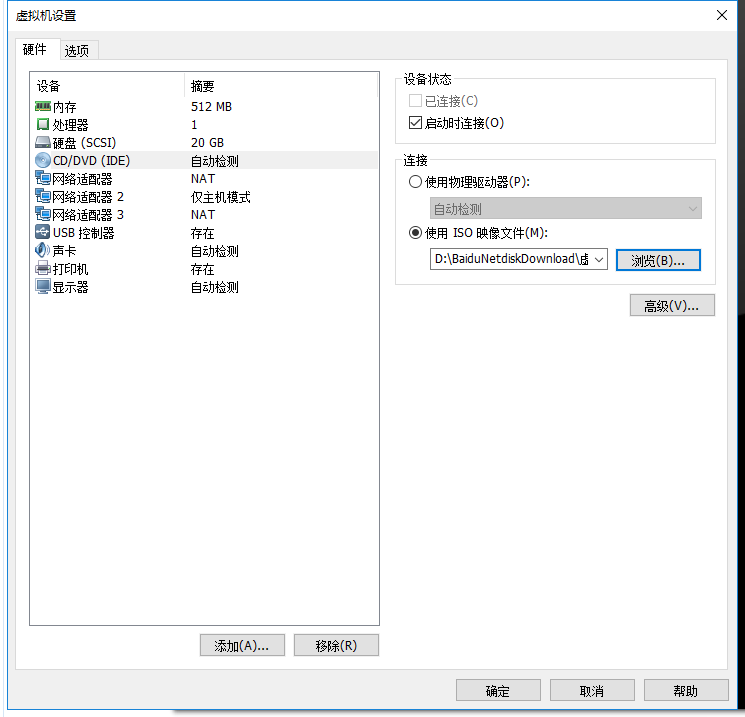

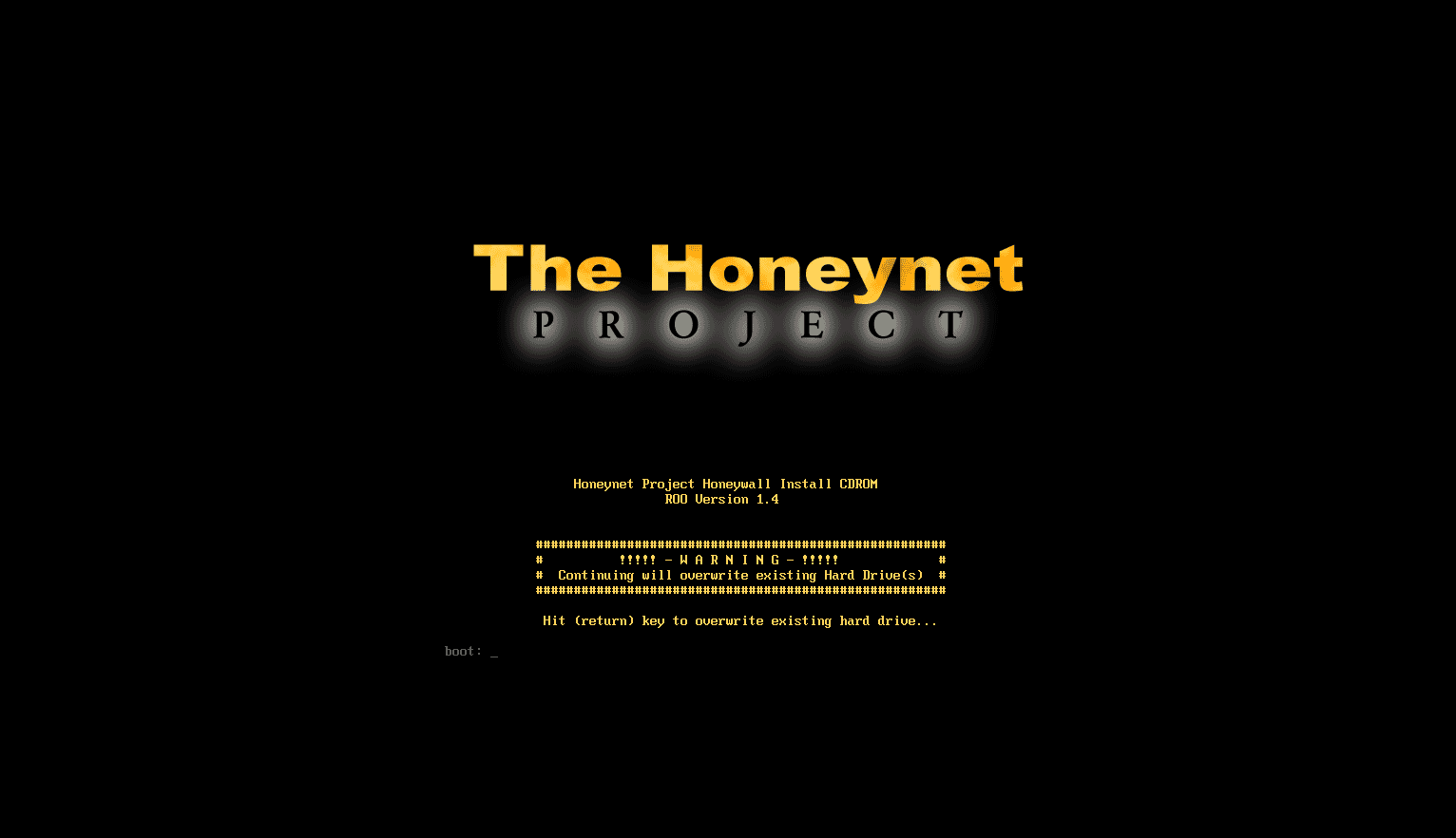

2.7蜜网安装

最为复杂的一个步骤。安装蜜网需要一步步按照步骤来做,roo镜像来自老师的网盘分享:

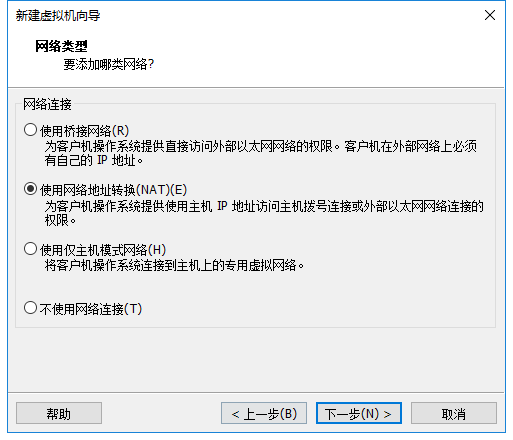

前面都是虚拟机的安装,后面是蜜网的网络设置,需要设置三个网卡,中间的网卡需要调整为HOST ONLY就可以了

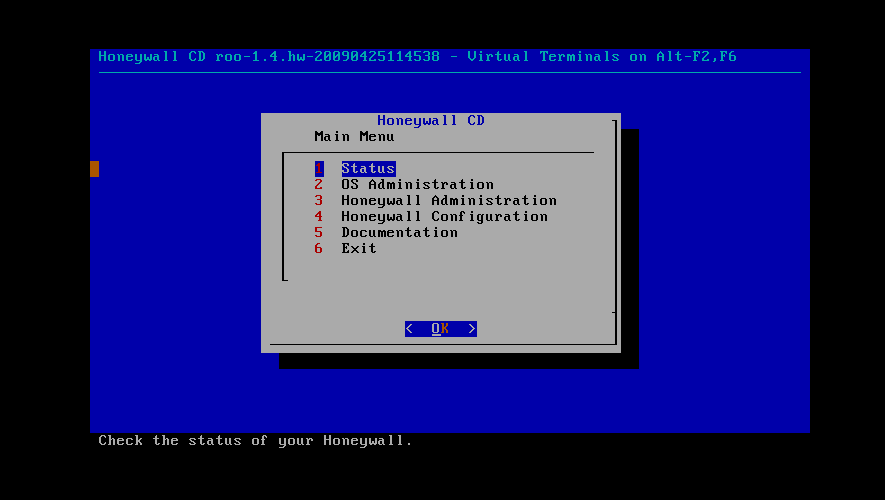

经过之前的步骤,我们可以进入到系统当中

选择第四个Honeywall configuration

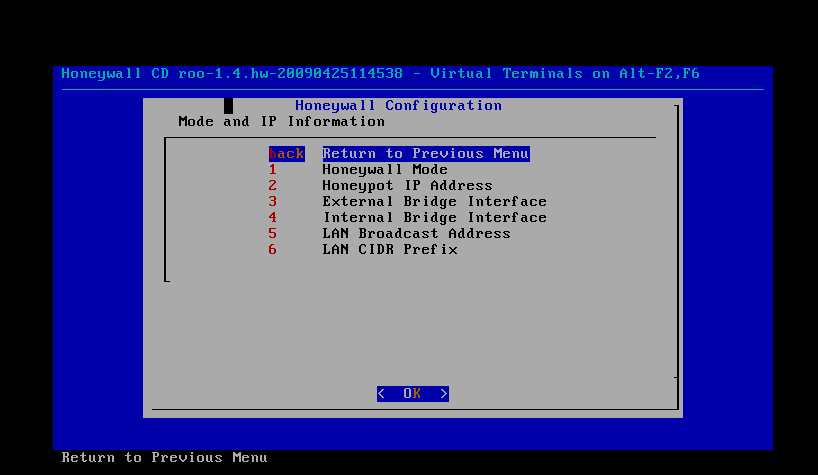

选择第二个改变IP

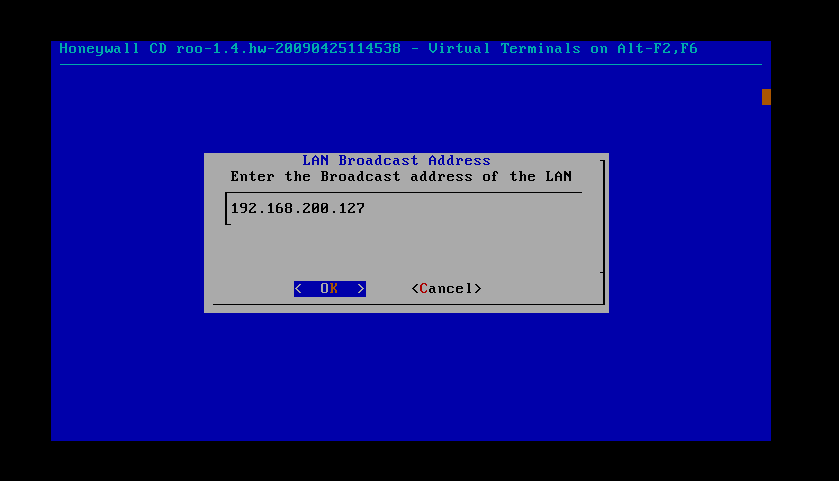

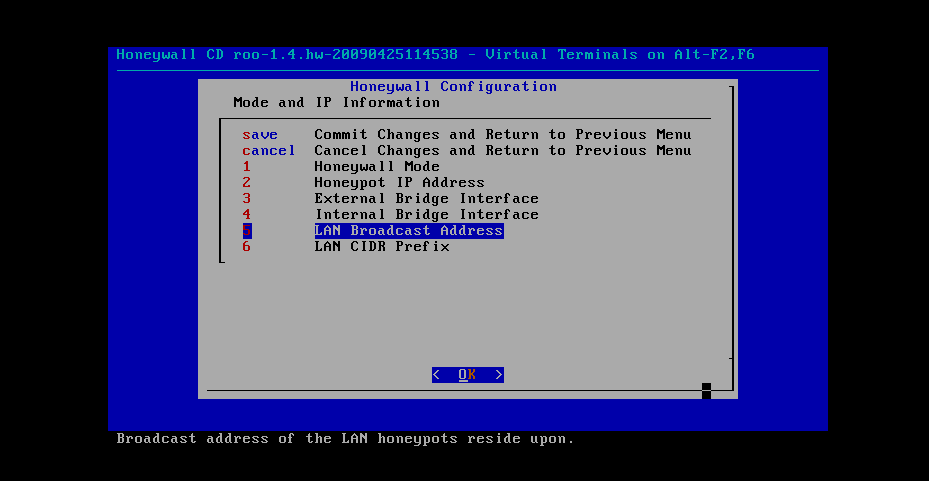

选择2,3,5,6分别进行更改

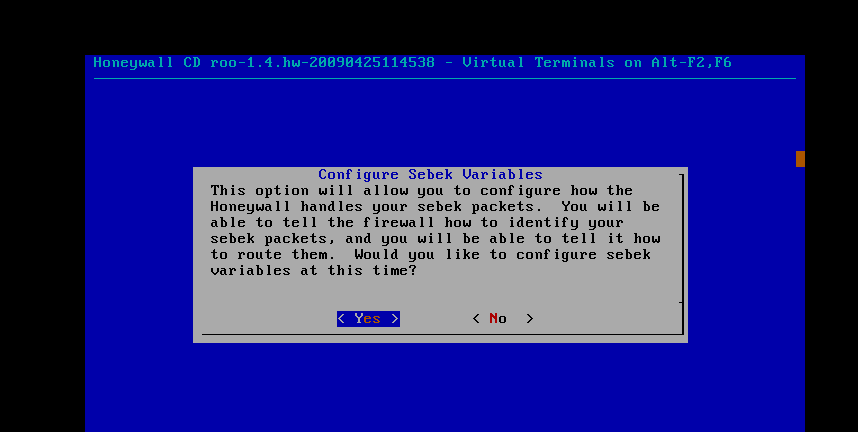

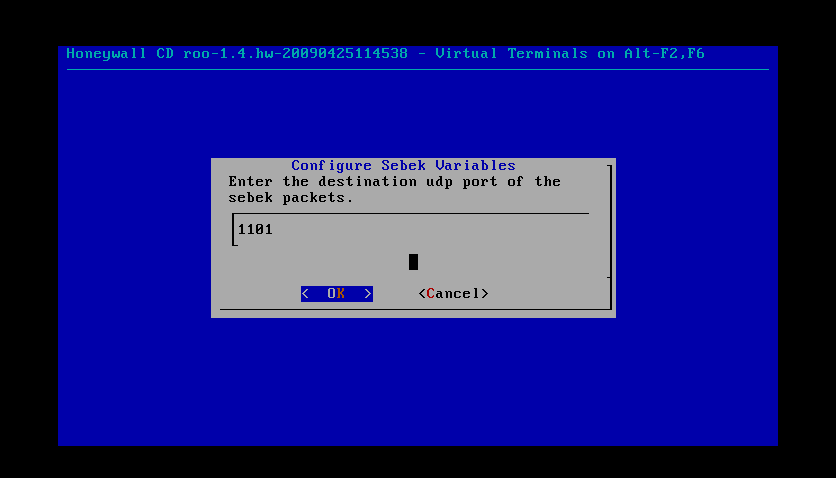

退回之前的选项,选择sebek选项进行蜜网的搭建,使用站点192.168.200.8,最后选择drop即可。

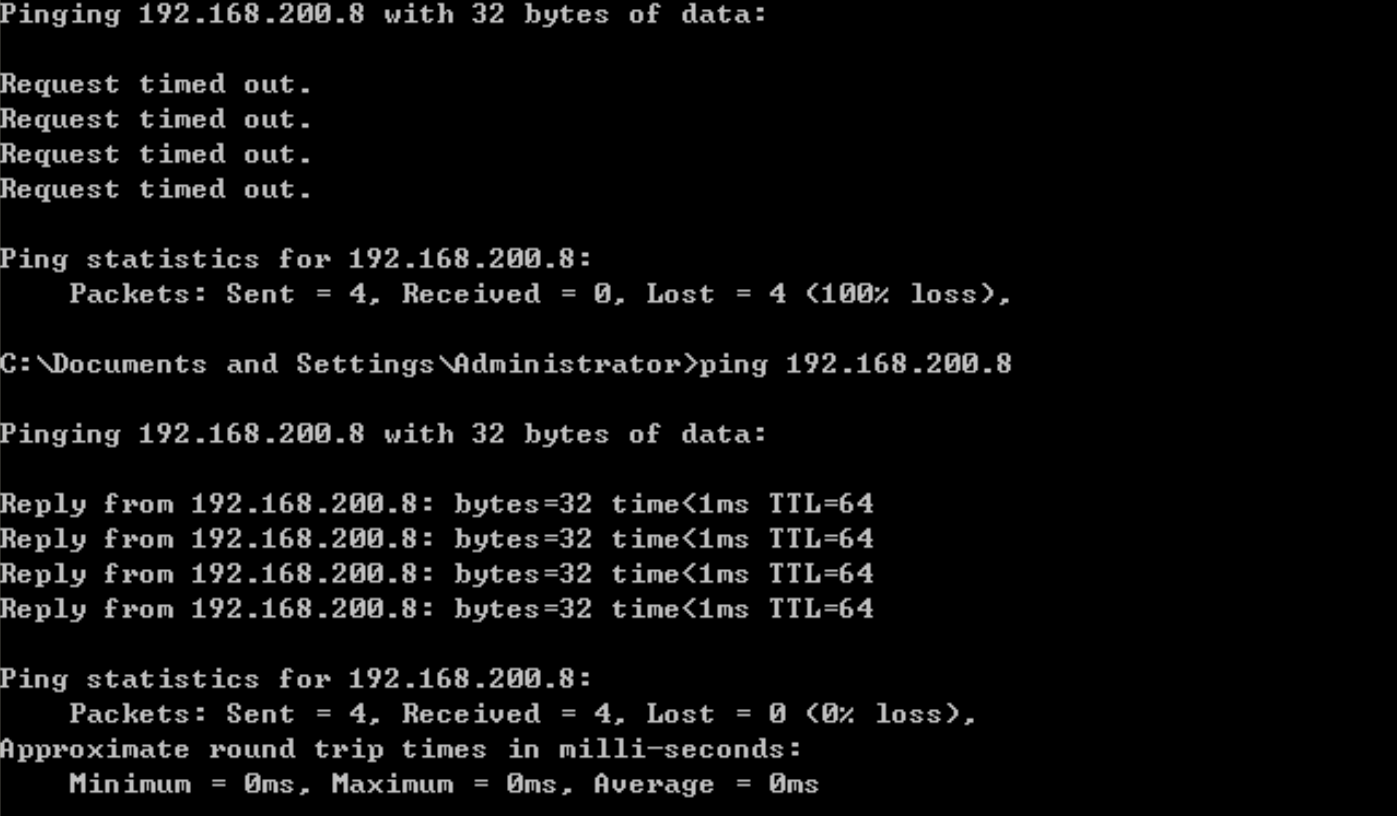

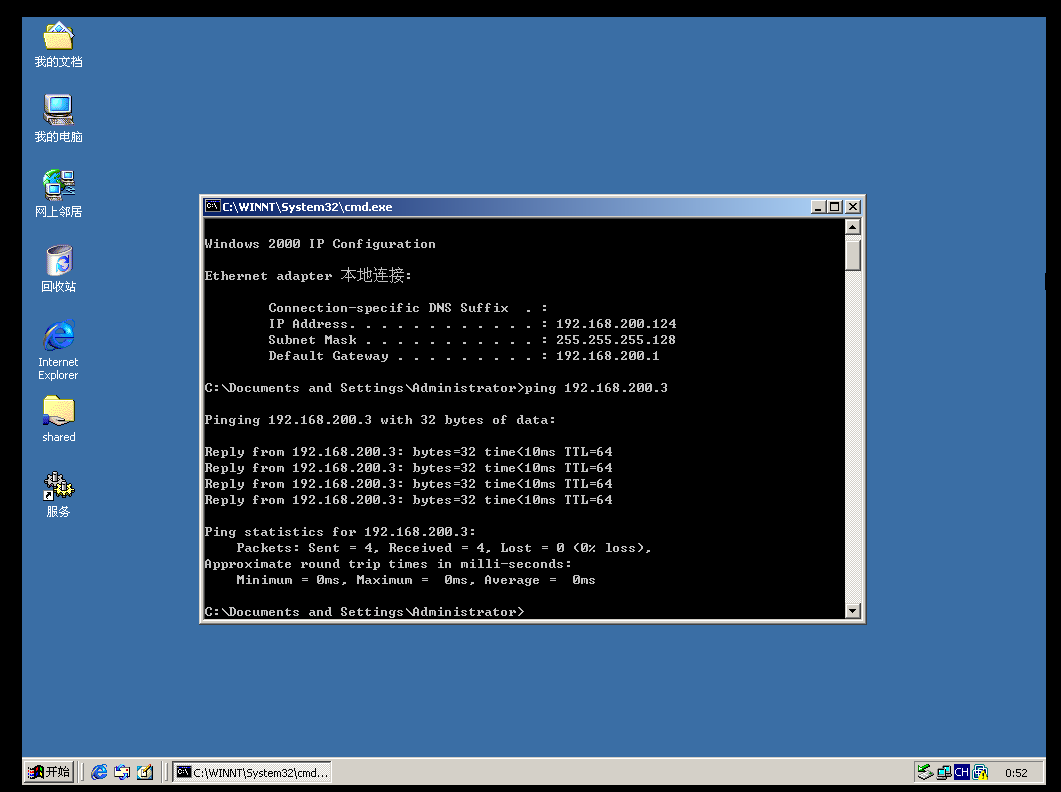

回到winxp攻击机当中,我们进行ping的连接,发现可以连接。说明密网服务器建立成功了

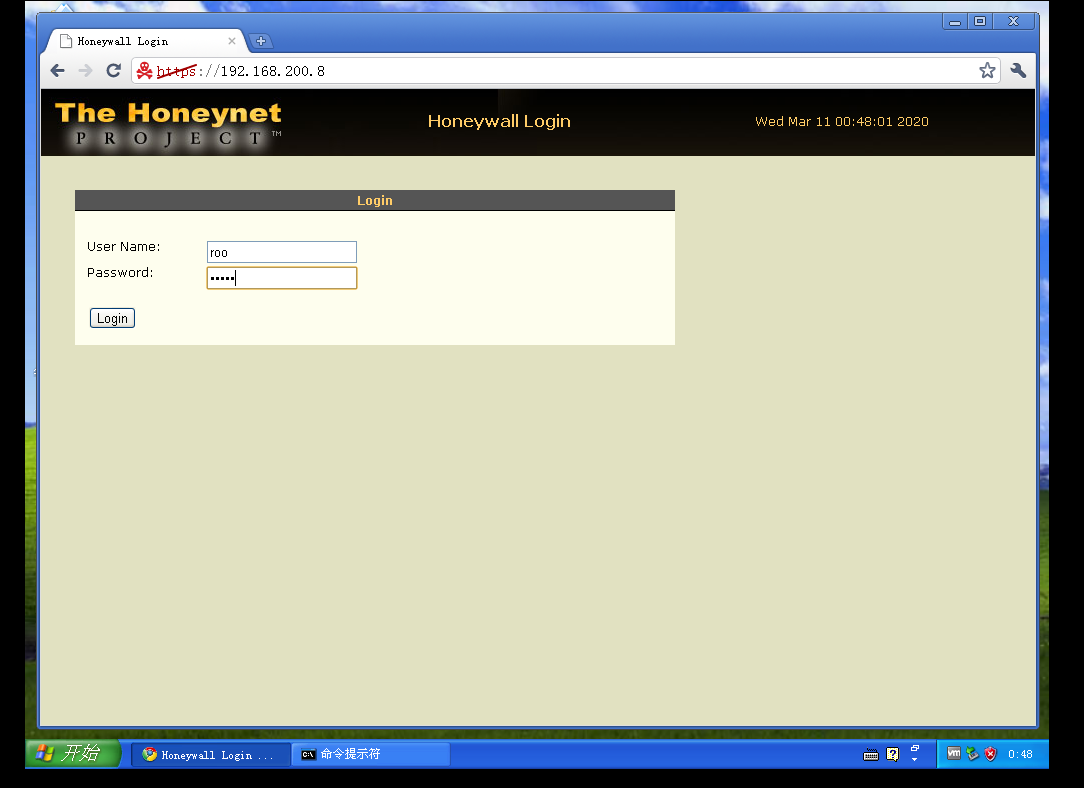

我们通过浏览器进入https://192.168.200.8,能够进入当前页面,输入用户名和密码(roo/honey)能够进入网页,会出现更改密码的页面,我们按照网页的要求,使用一个最少一个大写最少一个特殊字符的密码进入

能够看到此页面,能够证明我们的测试成功了。蜜网能够联通。

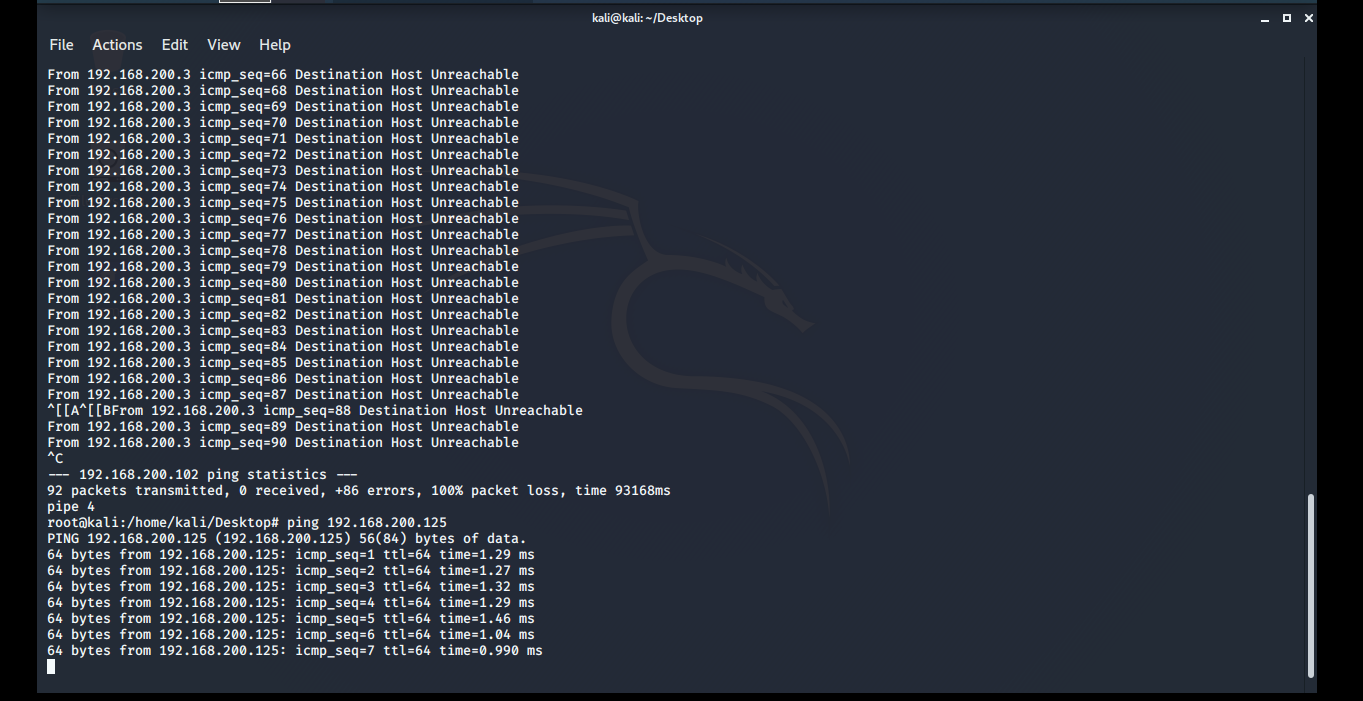

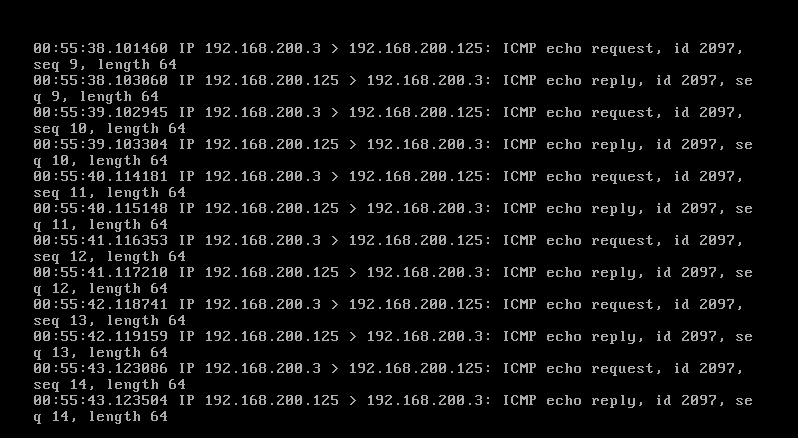

接下来,我们也能够通过靶机和攻击机之间的相互ping,并且通过蜜网监听,测试出我们的网络搭建成功与否。

分别是靶机向winxp攻击机发送消息

蜜网监听到的数据包

攻击机向靶机发送消息

蜜网监听到的数据包

3.学习中遇到的问题及解决

问题一:roo下找不到menu

问题一解决办法:使用的是在su -授权后,进入/usr/sbin中查找。手动打开./menu。即可出现图形化设置。

3.1学习感悟、思考

需要拥有耐心,在不断查找解决问题的方法。能够使得自己获得提升。这次的搭建环境较为复杂,使用的虚拟机知识和网络知识比较多,繁多且复杂。需要好好补一补基础知识来丰富自己,使得自己跟得上进度。