前言

这个作业属于哪个课程:https://edu.cnblogs.com/campus/besti/19attackdefense

这个作业的要求在哪里:https://edu.cnblogs.com/campus/besti/19attackdefense/homework/10449

我在这个课程的目标是:学习网络攻防技术相关知识,掌握相关技能。

这个作业在哪个具体方面帮助我实现目标 :学习网络攻防环境搭建。

1.知识点梳理与总结

网络安全研究内容

网络攻击技术

- 网络攻击的定义:对网络安全的目标产生危害的行为

- 基本特征:使用一定的攻击工具对目标网络系统进行攻击访问

- 网络攻击流程:信息收集、网络隐身、端口和漏洞扫描、实施攻击、设置后门和痕迹清除

- 网络防御技术

- 被动防御向主动防御发展

- 信息加密、访问控制、防火墙、入侵防御、恶意代码防范、安全审计

- 信息加密:网络安全的核心技术和传输安全的基础

- 访问控制:身份认证、单机环境认证、网络环境认证、访问控制技术

- 恶意代码防范:不具有复制能力的依附性恶意代码(木马、逻辑炸弹、后门)、不具有复制能力的独立性恶意代码(木马、后门、Rootkits)、具有自我复制能力的依附性恶意代码(病毒)、具有自我复制能力的独立性恶意代码(蠕虫、恶意脚本)

- 被动防御向主动防御发展

2.攻防环境搭建详细过程

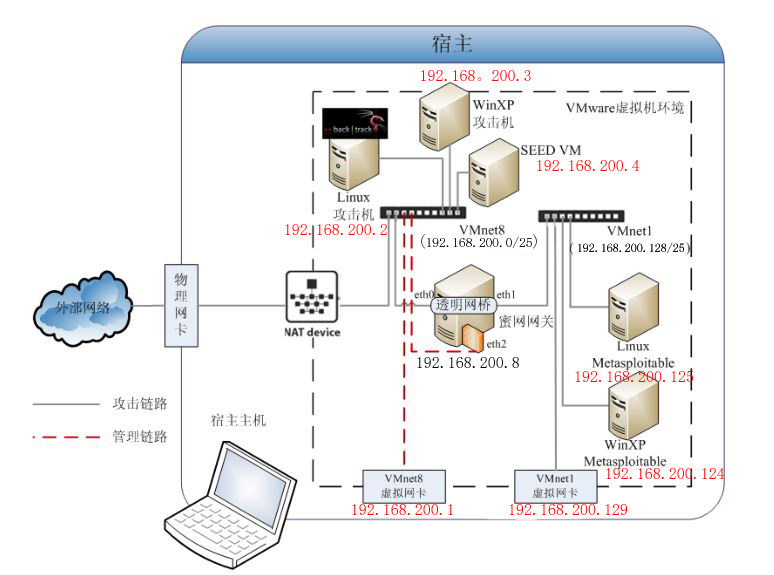

2.1、攻防环境的拓扑结构图

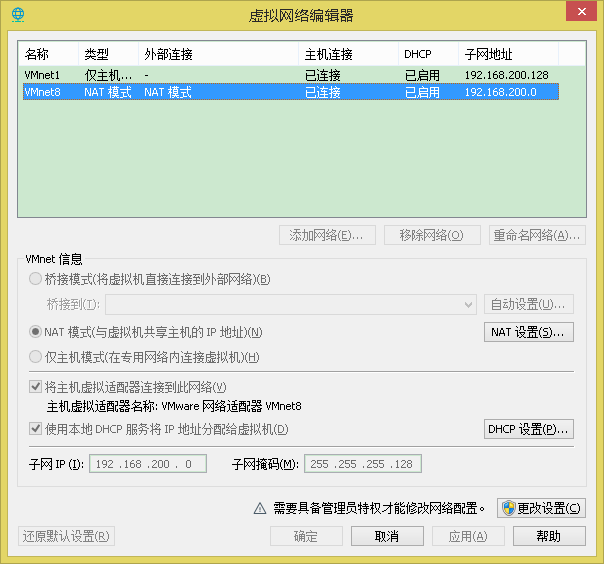

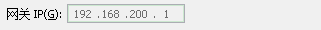

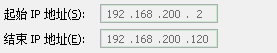

2.2、VM网络设置

2.3 虚拟机配置

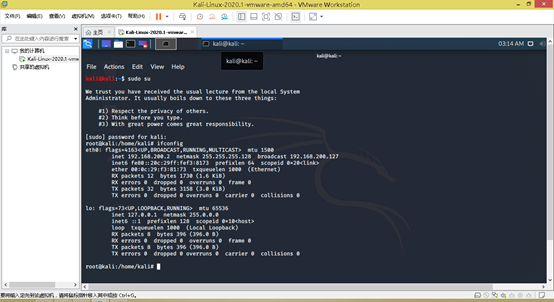

2.3.1 Linux攻击机kali安装

直接vmware扫描虚拟器,载入.vmx,设置kali网络适配器为自定义(VMnet8(NAT))

开机进行设置,kali默认用户名kali,密码kali,su之后ifconfig查看IP地址。

记住IP地址,我这边为192.168.200.2。

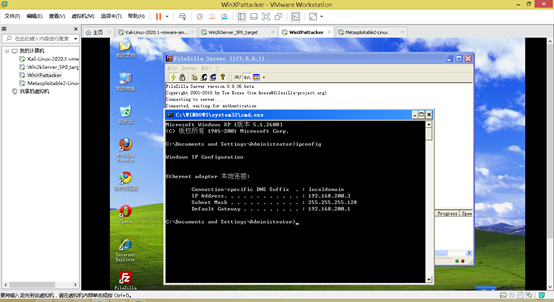

2.3.2 Windows攻击机VM_WinXPattacker安装

设置网络适配器为NAT

ipconfig查到地址记下,我的是192.168.200.3

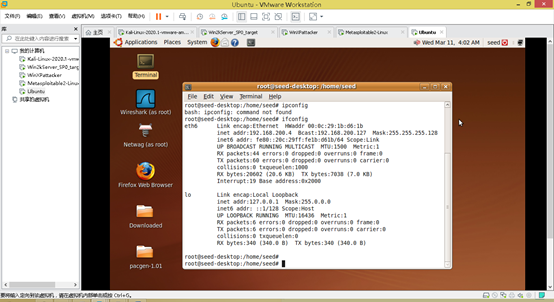

2.3.3 SeedUbuntu安装

使用vmware新建虚拟机->自定义安装->..->稍后安装系统->Linux->...->使用现有虚拟盘.vmdk。

完成后网络适配器选择自定义(VMnet8(NAT))

Seed默认账户为seed,密码dees,su密码为seedubuntu

使用ifconfig查看IP地址并记下。

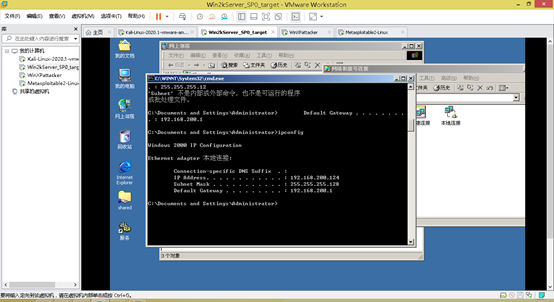

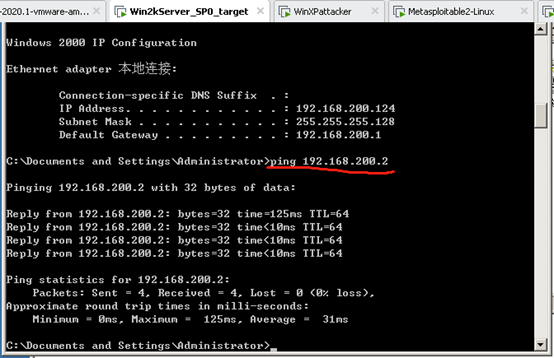

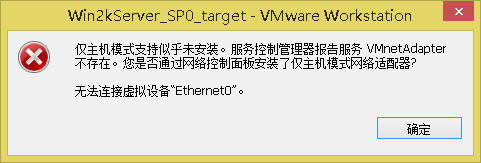

2.3.4 Windows靶机VM_Win2kServer安装

同3.1载入.vmx,网络适配器设为仅主机模式

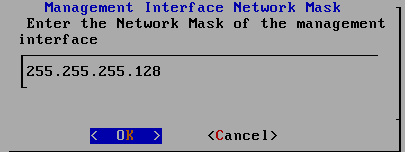

开机后设置TCP/IPv4,使用IP地址192.168.200.124,地址掩码255.255.255.128,默认网关192.169.200.1,首选DNS服务器为1.0.0.1。

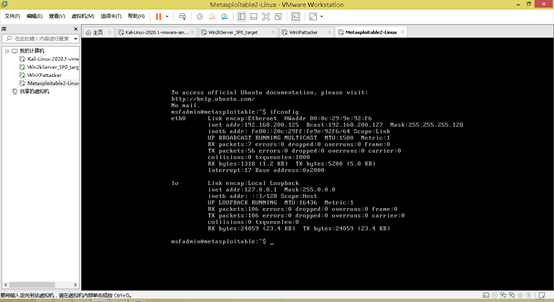

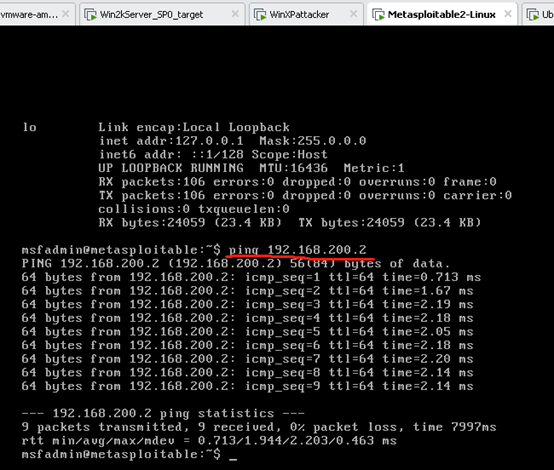

2.3.5 Linux靶机metasploitable-linux-2.0.0

同3.1导入.vmx,网络适配器为仅主机模式

开机,靶机账号为msfadmin,密码msfadmin,sudo su密码msfadmin。执行

vim /etc/rc.local

#i键进入编辑模式,在exit0上面输入

ifconfig eth0 192.168.200.125 netmask 255.255.255.128

route add default gw 192.168.200.1

#ESC返回,:wq回车 保存并退出

reboot #重启重启后ifconfig查看

地址为192.168.200.125

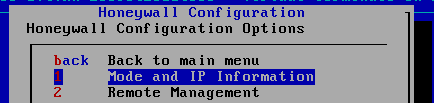

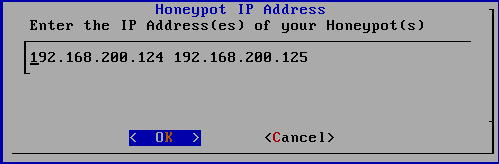

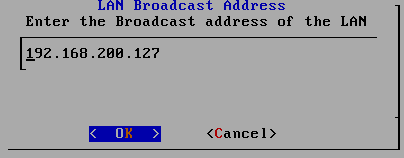

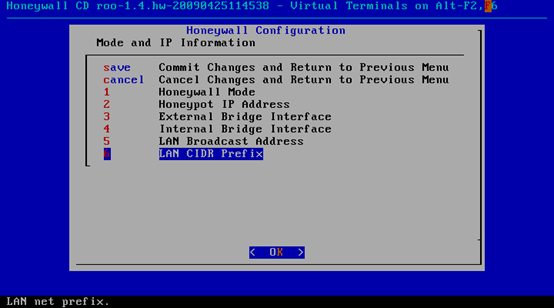

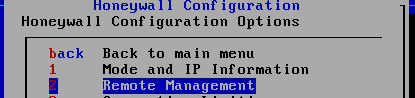

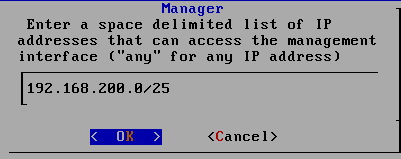

2.3.6 蜜网roo-1.4安装

- a. vmware新建虚拟机

- b. 硬件兼容性Workstation 6.5-7.x

- c. 稍后安装操作系统

- d. 客户机操作系统Linux,版本CentOS 5 和更早版本

- e. 后面的默认

完成后CD/DVD加载.iso镜像,添加两个网络适配器,1、3为NAT,2为仅主机模式

开机,账号为roo,密码为honey,su -密码honey

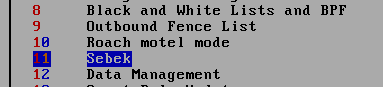

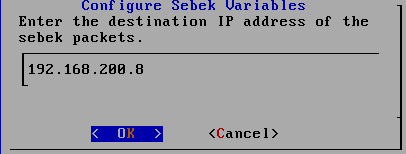

进入Honeyall Configuration,第一次要求初始化选default

2.3.7 回到VM_WinXPattacker

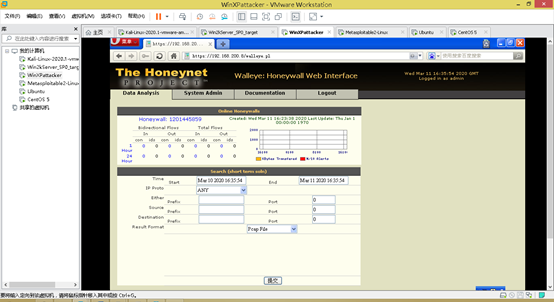

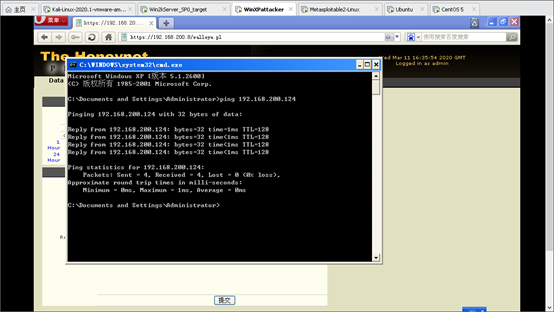

浏览器打开https://192.168.200.8,第一次账号为roo,密码honey

重置密码后如下

配置完成

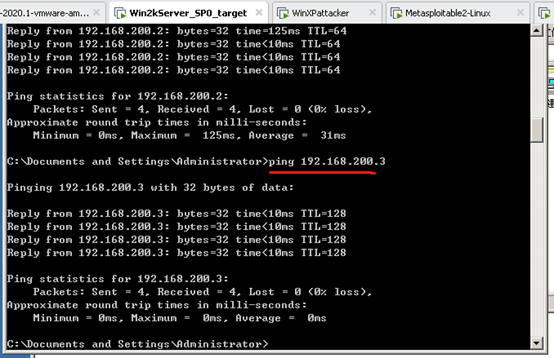

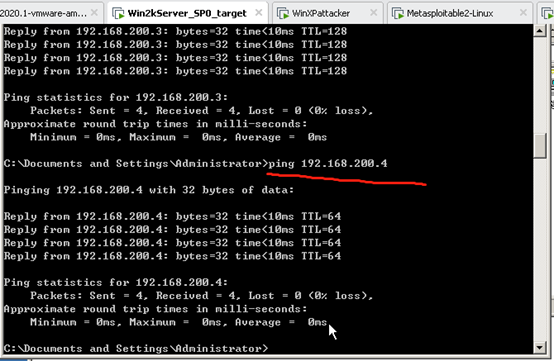

2.4 测试

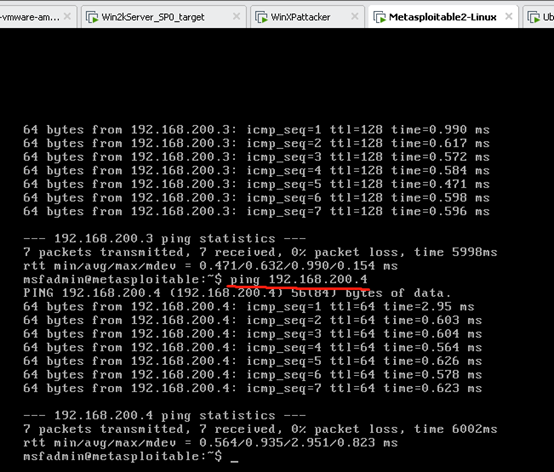

切换到任意攻击机ping任意靶机,任意靶机ping任意攻击机

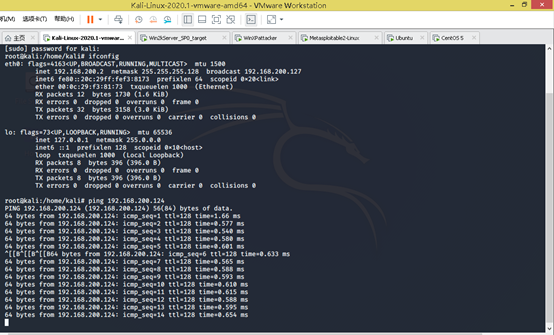

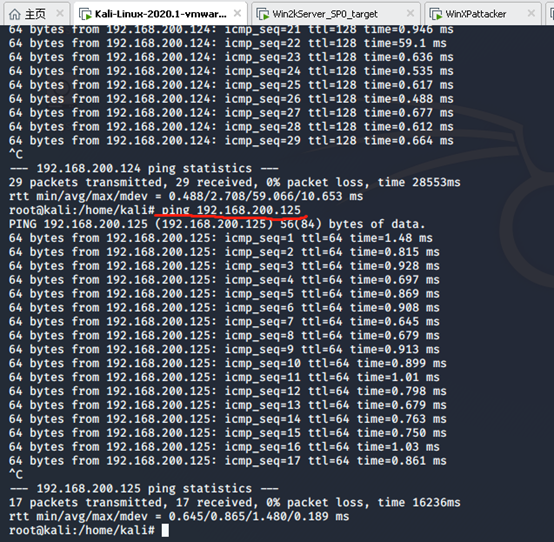

kali ping windows_target

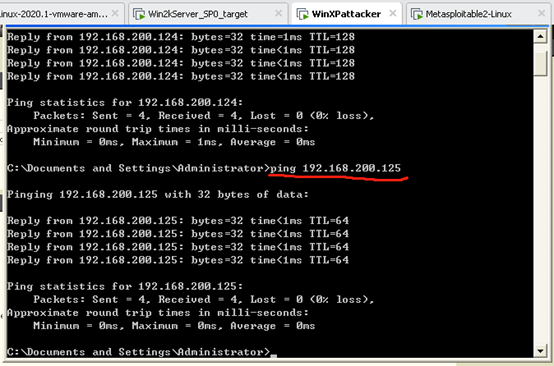

winXPattacker ping windows_target

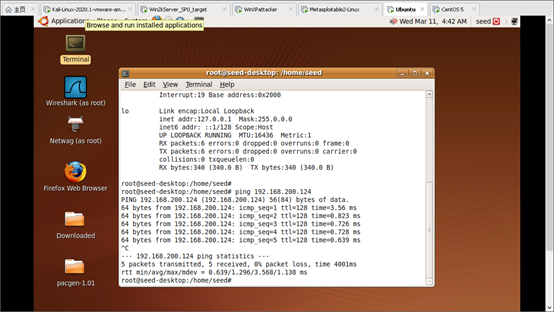

seed ping windows_target

seed ping metasploitable-linux-2.0.0

kali ping metasploitable-linux-2.0.0

winXPattacker ping metasploitable-linux-2.0.0

win2kServer ping kali

win2kServer ping winXPattacker

win2kServer ping seed

metasploitable-linux-2.0.0 ping kali

metasploitable-linux-2.0.0 ping winXPattacker

metasploitable-linux-2.0.0 ping seed

3.学习中遇到的问题及解决

问题1:falied to install USB inf file

问题1解决方案:开启服务VMware Authorization Service

问题2:无法自动安装VMCI驱动程序

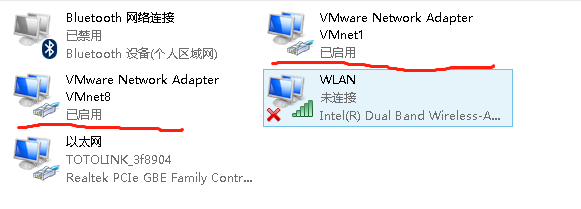

- 问题3:vmware安装后没有虚拟网卡

问题3解决方案:VMware安装完后,没有虚拟网卡

问题1、2的主要原因还是因为vmware存在卸载残余,重装才会产生错误,我自己官网上下载vmware workstation pro 15、14最新版本然后用3的解决方案其实也没有效果,后来朋友给了一个15的破解版才解决。vmware15.7z,提取码dxee。

VMware安装完后,没有虚拟网卡要求删除所有含vmware的文件,我实行的时候在电脑里发现了一些eclipse-jee内包含的带vmware字样文件,本以为没什么关系就没管,可能这是我一直重装失败的原因也不一定。

4.学习感悟、思考

以前装过vmware,可能是卸载的时候没卸载干净,重装时各种报错,试了各种办法也没有见效,只有耐心查找,大胆尝试才能达到目标。

参考资料

- 基于第三代蜜罐网关ROO,简单搭建***网络环境

- 关于虚拟机VMware Tools安装中出现的无法自动安装VMCI驱动程序的问题

- VMware安装完后,没有虚拟网卡

- 20199102 2019-2020-2 《网络攻防实践》第二周作业